日前,Websense® ThreatSeeker®拦截到一波恶意电子邮件的攻击,它们被伪装 成反病毒提示,警告用户他们的账号可能已经被锁定。信息中谎称受害者的邮箱地址之前一直向邮件服务器发送感染病毒的邮件,更诱骗受害者说,如果点击邮件中 URL下载一个免费的远程杀毒工具,就有可能修复这种情况。当然,这所谓的“免费工具”实际上是一个恶意的可执行文件,它将链接到恶意网站,后者将继续在 受害者的电脑上植入更多的恶意程序。

此次攻击的量级似乎不高,在两天的时间中,Websense安全实验室共截获并锁定了约2700封此类邮件。Websense客户在高级分类引擎(ACE™)的保护下,不必担心此类攻击。

在 此次攻击中,恶意电子邮件的标题被设计成杀毒厂商的官方邮件模样,如:[Symantec] – 您的电子邮件账户可能被锁定!,而发件地址也会相应地伪装成:scanner@symantec.com、scanonline@f- secure.com、symantec@verisign.com,或者scan@sophos.com、symantec@sophos.com、 virscan@secureroot.com、noreply@verisign.com,等等。

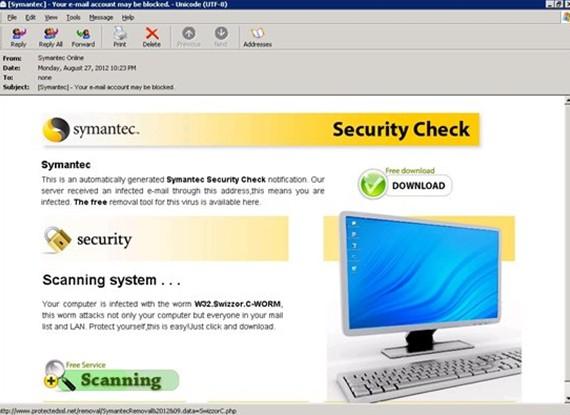

图1:恶意邮件截图

这是一个完全虚假的骗局,电子邮件中所谓的“扫描系统……”其实根本没有发生。受害者被直接告知其电脑已感染worm W32.Swizzor.C-WORM蠕虫病毒,然后被提示下载清除工具,以保护电脑。

当用户点击醒目的“下载”按钮则会被定向到如下地址:

hxxp://www.protectedssl.net/removal/SymantecRemoval&2012&09.data=SwizzorC.php。

而用户下载到的所谓清除工具,其实是来自hxxp://www.protectedssl.net/RemovalTool.exe的恶意文件。

Websense ACE™在针对第一个链接进行分析时,便能实时察觉异常状态,并保护用户免受其害。点击此处可以看到对ACE第一个URL的分析报告:

此外,作为Websense 网络安全智能(CSI)服务的一部分,ThreatScope analysis也会将准确地将RemovalTool.exe识别为恶意软件,因为其存在如下行为:

1.HTTP定向到托管恶意内容的服务器

2.释放一个或多个可执行文件

3.HTTP定向到未分类的服务器

4.通过恶意软件篡改用户常用的配置信息目录中的系统文件

详细的ThreatScope报告请看这里

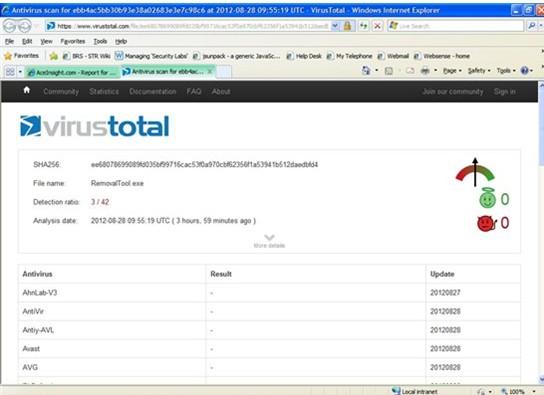

截止到发稿时,Virustotal 统计报告显示,42家提供免费病毒扫描的反病毒商中,仅有3家将该文件识别为恶意软件:

图2:Virustotal 统计报告截图

那 么Websense是如何针对这类威胁提供防护的呢?首先,Websense电子邮件安全产品通过网络流量、声誉和垃圾邮件规则进行综合分析,判断此类邮 件是否为垃圾邮件,并加以阻截。另一方面,即使用户点击恶意链接,Websense的网络安全产品(Web Security Gateway、Web Security Gateway Anywhere及Cloud Web Security)也可在载入URL的同时对其进行实时的分析,以提供更高级别的防护。