周鸿祎

28日下午,360公司以首次媒体开放日的形式对《每日经济新闻》不久前的报道《360黑匣子之谜:奇虎360“癌”性基因大揭秘》进行逐条回应。我以独立媒体人的身份入场(之所以强调这个是因为据说某些技术人员和《每经》的记者被拒绝入行了),记录下了对问题回应的要点。由于涉及的技术问题比较多,我会尽自己能力进行一些解读,但毕竟不是该行业的技术大牛,有理解偏了的也请海涵、指正。

每日经济新闻的报道可以分为两大部分,一部分是对此前针对360产品安全、商业模式等方面的报道进行的引述、转载,另一部分是通过对技术人员和相关行业人士的采访,得到的调查结果、数据与结论。第一部分涉及面庞杂,时间跨度很大,有些问题360方面也曾以各种形式进行回应,因此现场发问的媒体人不多,我也没有花过多精力去再现。我们主要就每经报道中的新增信息量进行发问与再现。

每经报道中首先提到的是360安全浏览器在用户无操作时也频繁与后台服务器通讯。报道原文如下:

独立调查员为《每日经济新闻》记者进行了现场演示。他特意在自己的电脑上安装了360安全浏览器,并打开网络通信监视工具,这时可以看到,360安全浏览器在其电脑后台上就像一只工蜂,始终不停地忙碌着。

然后,独立调查员又打开IE、腾讯、猎豹、chrome等浏览器,每一个浏览器都很安静,没有任何动作。

“360安全浏览器在干嘛呢?谁也不知道。为什么要这样忙碌呢?作为浏览器,其作用就是可以显示网页服务器或者文件系统的HTML文件内容,并让用户与这些文件交互的一种软件。根据最小特权原则,你是没有理由在我的电脑里不停地‘工作’。你要问他在做什么,他就说,是为了你的安全。”

这段报道可以引出这样一个问题:360浏览器是否在用户没有操作时仍在后台上传了数据?如果有的话,这些数据是否包含了用户信息与隐私?

360公司董事长周鸿祎在现场回应了这一问题。他表示,360浏览器是世界上首家以安全为主打概念的浏览器。为了将用户实时隔离于恶意网址之外,浏览器会每隔5分钟与服务器通讯一次,查询恶意网址库的更新,并将近期频繁出现的恶意网址库下载到用户机器上进行防护。这一操作并没有传递任何用户信息。

但由于整个恶意网址库数量庞大(即互联网有史以来几乎所有的恶意网址)全部下载到用户电脑中并不现实,因此对打开了恶意网址云检查的用户来说,浏览器会上传用户访问的每个网址与云端恶意网址数据库比对。‘金山、腾讯、卡巴斯基的类似产品也有这种功能设计’。周鸿祎解释称。

对于上传的这部分网址数据,360会采用MD5加密后上传,以保护用户数据。有个别网站设计不规范,会把用户名和密码带在URL中,360对这种网址还会进行保护处理后上传。

而对于这种‘保护’的来历,也与每经报道中的一段历史有关。2010年底,黑客攻破了360的某台服务器,有大量数据被公布在互联网上。报道称,‘此次泄密事件涉及总条数141万条,其中涉及用户名信息的条目有247326个,既包含用户名又包含密码条目有816个。’

周鸿祎反驳称,这次被攻破的是360的恶意网址查询数据库,外泄信息是主要是浏览器上传的各种用户访问网址,并无涉及用户隐私的敏感信息。但他承认当时在技术上存在两个瑕疵:第一是当时浏览器以明文上传了用户网址;第二是有小部分网站由于设计不周,会将用户名与密码直接带在网址之中,这类网址被上传后,会造成‘上传了用户名与密码’的误读。因此在后续产品设计中,针对这两点进行了功能完善与修补。

而针对360安全卫士上传的数据问题,周鸿祎解释称,产品上传的信息只针对用户电脑中的可执行文件和模块的相关信息,因为木马、病毒均借由此类文件传播;不包括文档、照片等用户敏感信息。可执行文件一般不会包括用户敏感信息。而为了避免木马、病毒拦截这种查杀过程,上传的信息必须进行加密,这种必要的加密并不是媒体所说的‘黑匣子’。

每经报道中披露的第二个问题,是对360安全浏览器的‘绿色网站认证’的质疑。报道原文如下:

独立调查员进行了如下实验,以了解360绿色网站认证机制:

在本机模拟,将招行网银域名劫持到IP为50.63.127.126(xliar.com)的网站,并在目标服务器上构建相应目录体系和登录页文件,然后使用360安全浏览器访问招行大众版登录页,从而进入伪装的招行网银页面。

360网购保镖自动检测招行运行环境,几秒钟后完成检测,报告“本次检测未发现风险,现在可以放心网购了!”

此时浏览器地址栏铭牌显示为“招商银行”,点击后弹出“通过绿色网站认证”,披着“招行网银”外衣的劫持网址,即被360认证为招行官方网站。

而同样的操作,使用IE浏览器访问时,IE浏览器地址栏则会以非常显眼的方式告知用户“(网站数字)证书错误”,点击错误信息可知,该网站证书不属于招商银行网站。

……

而独立调查员演示的证据显示,360浏览器直接屏蔽认证机构VeriSign基于加密体系的可信认证,将其替换成了360绿色网站认证。

上述报道可以简化为:360是否屏蔽了国际公认认证机构的网站证书,而将其替换为自己认证?绿色网站认证是否存在安全问题?

周鸿祎完全否认了这一报道。他解释了360绿色网站认证的机制:该认证基于网站本身所具有的ICP证书等国家权威机构办法的许可证进行审查,与根据时间、服务器数据进行真实性认证的VeriSign完全平行,不会相互取代。这一绿色认证的目的是对电商网站进行可信度保障,其运行范围也与VerySign不同。

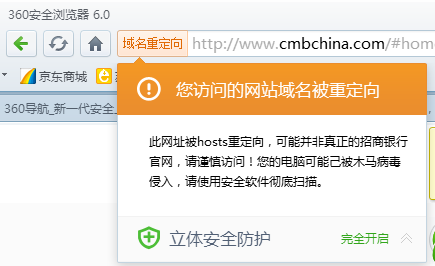

由于每经报道中未披露采用了何种方式进行域名劫持,360浏览器高级总监现场向我们模拟了用修改hosts文件方式劫持域名后360浏览器的反应:将招商银行域名劫持后,访问这一域名时360浏览器会直接显示出网址被hosts重定向(见图)。

网址被hosts重定向

网址被hosts重定向

每经报道中的第三个质疑,是360的V3升级计划。其报道原文如下:

据《每日经济新闻》记者调查,一键优化,是通过360安全卫士,即通过客户端执行;“静默安装”,则是直接通过云服务器发布指令执行的。而“V3升级”即是360产品线最重要的捆绑安装渠道。

V3机制,最主要的推广“母体”是360安全卫士与360浏览器,而这两者间,又有分工与交叉,相互配合,其中的关系非常复杂。为遮人耳目,V3通道并不是常规的路径,而是在重要的“必须产品”推广中才会实施。通过这一路径,可以一下子将产品全面铺开,实现最大的安装量。而当360的主体产品拥有的用户基数越来越高的时候,这样的推广作用也变得更有成效。

V3由360高层决策层下达指令,360安全数据中心启动,并通过后门机制,将指令性信息传达给用户电脑中安装的360安全卫士,主要指令为产品推广、删除竞争对手产品、新配置数据等;360安全卫士在用户Windows系统中,直接执行安装、更改、卸载;然后,通过后门机制,将信息反馈给360云安全数据中心,该中心再将信息收集、汇总统计后,上传给决策层。

周鸿祎和其他现场的360技术高管披露了V3升级计划的细节。周鸿祎称,大量互联网软件公司均有连线升级软件的功能,V3也不过就是一个连线升级的操作模块,之所以叫V3,是因为这是该模块的第三个版本。这一模块实现的是软件个体的在线升级,而不会执行额外安装软件、卸载其他软件的功能。

对于大量因安装了360安全卫士而安装了360浏览器的用户,周鸿祎解释,这不是V3自动为用户装上了浏览器,而是安全卫士在进行电脑体检后提示用户‘是否需要安装安全浏览器’,这个提示有些用户可能并没有注意到,直接点了同意,在安装后使他们产生‘不知不觉被装了新软件’的错觉。周鸿祎反省说,以后对这类交叉推广,可以考虑是否要把提示做得再明显、再大一些。

我对这个问题进行了追问,请周鸿祎明确回答,360软件是否曾经静默安装过关联软件,是否曾经未经许可删除过用户软件,他对这两个问题都明确回答‘没有’。

整个发布会除了上述内容外,还有周鸿祎对搜索市场的看法、股市的观点、苹果下架360应用的回应等等,但本文仅反映他对每经报道的回应,因此其他内容暂不记录。而对于他这些回应是否站得住脚,由于专业性过强,我也不能全部给出自己的判断,时间关系,先保证能不走样地记录、再现出来,供有关人士参考即可。有关360的产品安全性与一些操作的争议性,我会在以后有机会时进行专文探讨。