微软刚刚停止对Windows XP继续支持,OpenSSL就在4月7日爆出了2014年度最严重的安全漏洞。从各种公开的信息发现,该漏洞的影响范围覆盖众多知名购物网站,悲观一点的预测,该漏洞可以说是席卷了大半个中国的购物网站。

在解释OpenSLL漏洞前,我们先看看OpenSLL是什么?简单的概括, OpenSSL就是为网络通信提供安全及数据完整性的一种安全协议,是全开放的,只要服从简单的许可协议,任何人或机构都可以免费的获取并且应用于商业、非商业目的。还有一个重要的特点,就是OpenSLL完全由世界各地的软件开发志愿者管理着。志愿者通过因特网进行交流、策划和开发OpenSSL工具和相关的文档。

OpenSSL 漏洞则是在OpenSLL v1.0.1到1.0.1f的版本密码算法库中发现了一个非常严重的BUG,在处理TLS心跳扩展中缺失了边界检查,暴露加密流量的密钥,用户的名字和密码,以及访问的内容。由于OpenSSL是Apache 网络服务器的默认安全协议,加上在大量的Linux、Unix系统中使用,以及在诸多的电子邮件、即时通讯系统也采用OpenSSL加密用户数据通讯,意味着攻击者可以利用该bug获取大量互联网服务器与用户之间的数字证书私钥,从而获取用户账户密码等敏感数据。

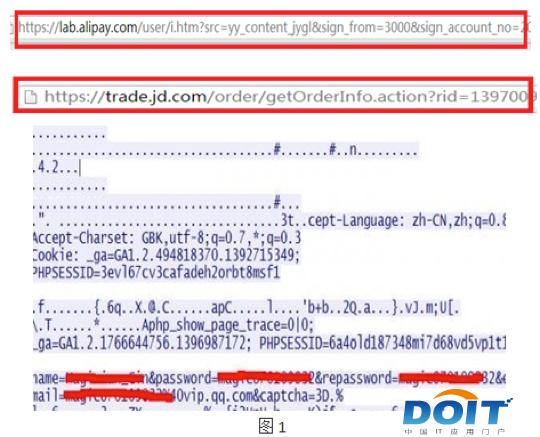

OpenSSL漏洞与个人用户的电脑和系统的相关性很小,主要影响的是使用了相关OpenSSL的网站以及邮件服务器系统,如果用户登录存在此漏洞的网站或者系统,都可能被黑客实时监控获取您的账号密码,最典型的就是购物网站。(见图1)

利用此漏洞,恶意攻击者可以实时获取到终端访问者在某些https开头网址登录的账号密码,只要你在登录的同时,黑客也在对相同网址进行监控,你的账号密码就会有泄露的危险。为此,天融信入侵防御系统已于漏洞爆发当日紧急更新了TopIDP,实现了对Open SSL TLS心跳扩展协议远程信息泄露漏洞的防护。用户只要更新规则库,在TopIDP设备上勾选,即刻轻松防护(见图2)。