对于很多网络管理员来说,防范APT攻击最大的障碍往往不是黑客采用了什么先进的攻击技术,而是员工的好奇心。很多员工会在好奇心的驱使下,点开他们收到的带有色情或惊奇噱头的邮件、文件、链接,结果就像是“好奇害死猫”一样,公司网络被APT。对此,专家建议所有企业将员工培训作为防范APT攻击的重要一步,从抑制人性弱点着手强化企业的安全防线。

社交工程攻击愈演愈烈 对人性了解愈发精准

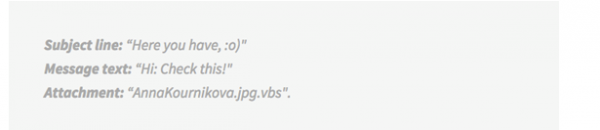

黑客很早就找到了利用人性缺陷传播恶意软件的诀窍,早在15年前,著名的“库尔尼科娃”蠕虫病毒诞生。这个病毒的特点在于,其生成带有俄罗斯网坛美少女库尔尼科娃的精美图片,这引发了很多人的好奇并点击。但实际上,该病毒为一蠕虫病毒,收件人一旦试图查看所谓的库尔尼科娃图片,病毒就会侵入电脑并自动复制,将此附件档案传送到电子信箱通讯录上的所有收件人,进而瘫痪电子邮件服务器。

更大的问题在于,很多人在明知存在恶意软件风险的情况下,依然抑制不住自己的行为,在遇到这些工程陷阱时依然毫不迟疑的上钩。在“库尔尼科娃”蠕虫病毒事件中,有些用户甚至抱怨杀毒软件查杀了这些病毒,导致他们无法看到邮件中的诱人图片。即使在十五年后的今天,仍然有很多人在搜索引擎上输入相关的关键字,寻找那张存在、或者不存在的裸照。

在过去15年中,黑客的社交工程技巧已经有长足的进步。虽然现在用户对于不明来历的电子邮件普遍都存有戒心,但是黑客正在不断开辟新的战场。如今,诱人产生好奇心的诱饵已经出现在网站、社交软件、移动设备上,而且诱饵已经不限于色情、惊奇的信息,而是包括诸如“工资单”、“对账表”等名头,黑客总是想尽办法要让使用者点击布满恶意代码的链接。

人,社交工程的第一道防线

这些年来,即使手法已经有所不同,但社交工程攻击的基本原理还是离不开人性的弱点,这些弱点在过去十年并无太大改变,未来也不太可能有所差别。在数据泄露渐渐“常态化”的今天,社交工程被黑客广泛应用,并且整合在APT攻击中,发挥到极致。

对此,亚信安全APT安全专家白日表示:“员工应当是第一道防线。对员工展开社交工程防御的培训,以及有针对性地进行渗透测试,不但可以让员工增强对社交工程攻击的抵御能力、了解企业安全策略,更是数据威胁治理的重要组成部分。另外,企业应采用领先的技术解决方案来不断提醒用户、有效发现和拦截攻击、并避免业务影响。”

白日强调,要抵御社交工程攻击,首先就要教育员工充分了解安全环境及企业的安全策略,但仅靠一些枯燥的专业说教帮助并不大,员工们需要实实在在的案例。因此,使用模拟的社交攻击情景练习是上上策,让员工真实体验到受害者当时的心态特征和心理活动,可以帮助员工在工作场景中降低“好奇心”。

侦测、拦截与锁定核心数据安全

社交工程发展到今天,黑客利用这种攻击手段锁定就是核心数据。因此,用户抵御社交工程攻击应该采用具备健全的威胁治理策略以及数据保护策略。

另外,彻底消除员工的“好奇心”是不可能的,因此对于涉及到公司高价值信息的高风险操作,白日建议强制要求使用相关统一帐号认证授权审计平台,由两人或以上有相应权限的员工共同协作完成操作,通过相互监督、利益制约确保关键数据的安全性。

TIPS:关于APT攻击

APT攻击(Advanced Persistent Threat,高级持续性威胁),是近几年来出现的一种高级攻击,它利用先进的攻击手段对特定目标进行长期持续性网络攻击的攻击形式攻击成功攻陷,具有难检测、持续时间长和攻击目标明确等特征。比较典型的几个APT攻击包括:Google极光攻击、超级工厂病毒攻击、夜龙攻击、RSA SecurID窃取攻击、暗鼠攻击、Lurid攻击、Nitro攻击和Luckycat攻击等。