2016年美国总统大选的三次辩论会,在希拉里和川普的相互“炮轰”之下成为一场彻头彻尾的“撕逼大会”,引起全球热议,作为吃瓜群众的一员,个人认为撕的相当精彩,希拉里的邮件门和川普的报税问题都是看点,如今大选将近,希拉里的邮件门被重新扒了出来,还成了川普和希拉里票选拉锯战的助推器,不得不说,网络安全问题太可怕。所以现在我们不讨论他们的政见和丑闻问题,而是从2013年3月20日,希拉里个人邮件服务器被黑事件入手,谈一谈国外认为希拉里邮件服务器正确被黑的方式有哪些。

她的服务器运行Microsoft Exchange 2010。被捕的罗马尼亚黑客Marcel Lazăr(也就是Guccifer)声称他黑了希拉里的服务器,被判了52个月。但他的公开声明似乎没啥证据支持他的叙述。

有人能不留痕迹的黑掉服务器吗?

实际上大多数黑客因为做这种事没人被抓,也很少被起诉,所以通常会留下证据,不再试图清理日志文件或者掩盖证据。

而作为论证,俄罗斯的一个超级黑客入侵了希拉里的服务器,没留下任何痕迹,我们应该会看到希拉里两个助手之外其它人的邮件,那么这就说明黑客不太可能全面入侵,下载所有文件,并从希拉里或是她丈夫那里泄漏邮件。

黑掉希拉里的邮件服务器?

这是一个渗透测试101。首先是要划定目标。Microsoft Exchange 2010——你可以通过发送一些SMTP查询指令到邮件服务端口或针对IP地址运行一个类似Nmap的端口扫描器。采用一个端口扫描器和一个小的指纹应用,可能会了解Windows版本甚至它的补丁状态以及其它正在运行的服务。

从报道可知它是在运行Microsoft Outlook Web Access和远程桌面协议(RDP)进行远程访问。这个线索就有价值的多了。OWA意味着它还在运行微软的网络信息服务(IIS)。任何称职的黑客针对Microsoft Windows, IIS, Exchange和RDP已经有了所有可能的漏洞利用程序。一些黑客可能采用Metasploit架构,但你要对每一个漏洞配置代码。

而RDP和OWA,可以尝试远程登录。即使它们启用了账户锁定,但你可以慢慢猜。运气好就能猜到管理员账户。只要它没有被重命名,你可以猜很多次不会被锁定。如果你拥有希拉里的邮件地址,登录账户名可能和她的邮箱地址相同。

此外还一个有趣的渗透测试,前提是你有时间去识别所有的运行软件,然后静静等待一个新漏洞的出现。微软至少一个月就会发布新补丁,每次几乎所有Windows服务器都需要修补。你需要做的就是等待补丁发布然后在系统管理员修补之前合理利用这个已识别的漏洞。那么在管理员修补补丁之前你至少有一天时间来干点啥。

如果把这种方法用在邮件服务器上,可以配置Exchange转发所有新邮件副本,或者用一个比如ExMerge(邮箱合并程序)这样的工具来收取所有现有邮件,包括删掉的那些。一旦进入服务器,你就可以创建新的账户,增加后门,做其它的事。

一些批评家指出希拉里的邮件服务器没有SSL保护。这个SSL页面可用,但系统管理员没有填SSL证书。这表示到服务器的连接是以明文形式传输数据。虽然没有SSL证书保护不大好,但因为你知道地点就突然进入某个人的网络流并不容易。这必须要接近服务器的原点并在主接线上执行一个中间人攻击。不过如果在本地网络上就另当别论了。

使用公共邮件服务器能执行的好玩技术之一就是尝试接管域。可能希拉里的服务器完全修补且无法攻击,简直刀枪不入。但邮件黑客如果对DNS域(在这种情况下,clintonemail.com和wjcoffice.com)进行控制,成功之后,重定向所有电子邮件并连接到一个钓鱼电子邮件服务器上。这样虽然无法看到预先存在的电子邮件,但可以获取新的入站邮件。

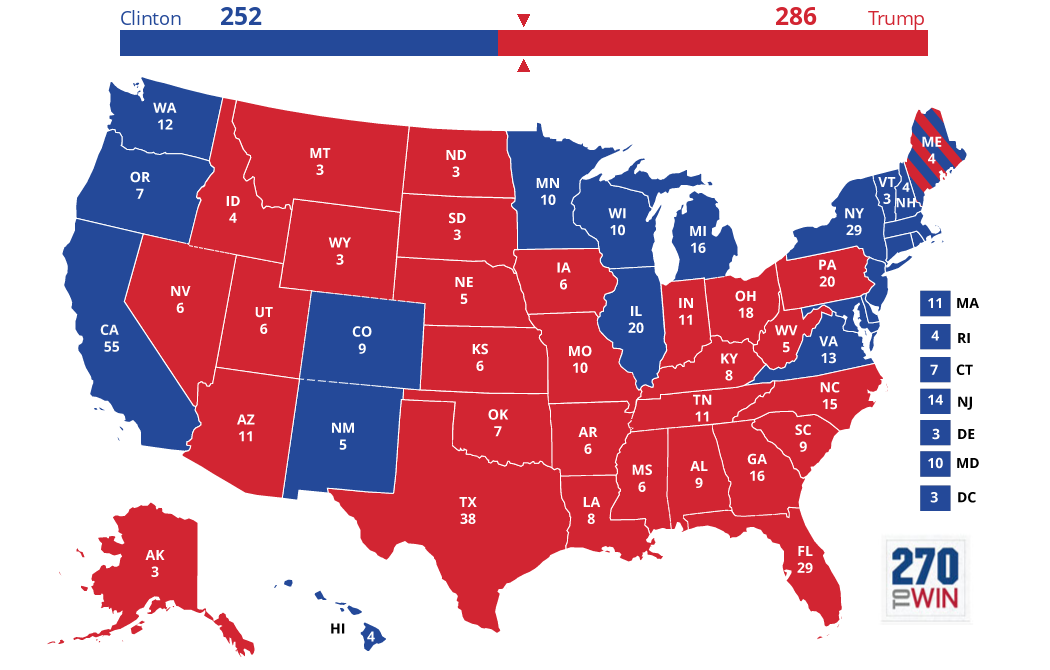

11月8日,第56届美国总统选举将正式拉开帷幕,邮件门的力量是否足以将川普推上王座,我们拭目以待。虽然,我最想知道还是以上这些方式的实际可行性。