2018年7月27日,由信息安全新媒体安在、安言咨询、ISG竞赛组委会联合主办的“网络安全科技创新研讨会(保险专场)”火热举行。

本次活动吸引了太平洋保险、长生人寿保险、东京海上日动火灾保险、甜橙金融、安达保险、中信保、平安科技、太平共享金融、上海盛付电子支付、宝尊电商等多家保险、金融类企业的的安全负责人和技术骨干参与。瑞数信息作为创新安全厂商,实地分享动态安全防御方案,与客户在深度交流碰撞中共同探索网络安全新发展。

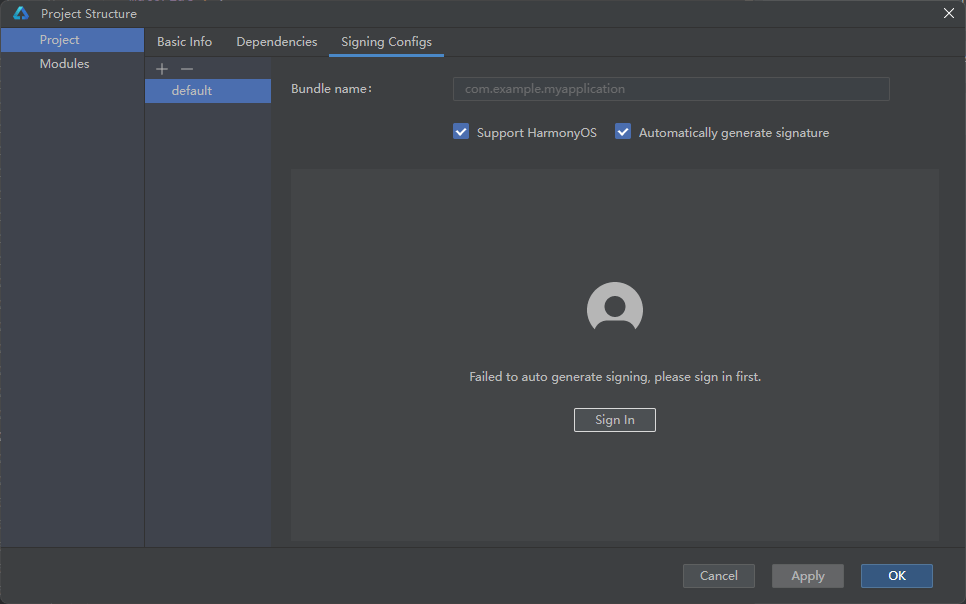

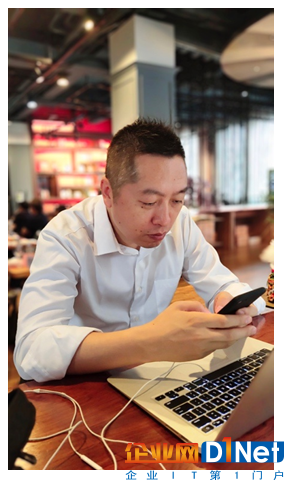

瑞数信息技术总监吴剑刚以“一场没有硝烟的战争——自动化攻击与动态防御演示”为题进行演讲。

瑞数信息技术总监吴剑刚

与会人员共听瑞数动态防御新方案

与会人员共听瑞数动态防御新方案

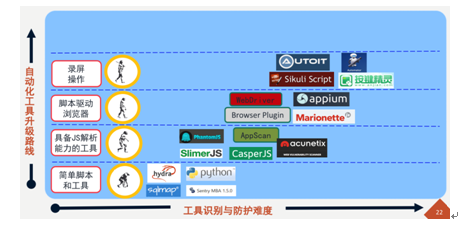

演讲中,根据自动化工具的升级路线,瑞数信息将其分为五个层次,工具识别与防护难度层层递进:

第一层

简单的脚本和工具,包括hydra、python、sqlmap等。这是最简单也是最常见的攻击手段,攻击者甚至不需要太多安全技术就可以在网上找到脚本、工具,发起攻击的门槛非常低。

l 举个例子

利用python脚本进行撞库时,通常可以设置IP地址代理和请求频率,快速、批量地尝试用户名、密码登陆;登陆成功后,即可以看到所有的用户数据。前段时间A站信息泄漏就是遭受这类撞库攻击的严重后果。

l 瑞数的解决之道

简单的脚本攻击甚至根本无法通过瑞数动态防御的第一步——动态封装,即将网页敏感内容封装成乱码,使得攻击者无法读懂代码。找不到登陆入口,也就无法发起针对性攻击。

第二层

具备JS解析能力的工具,如AppScan、AWVS、SlimerJS、PhantomJS等。

l 举个例子

利用此类漏洞扫描工具对某网站进行扫描后,目录结构被全部爬出,发现12个高危漏洞,共发出18068个请求。

l 瑞数的解决之道

经过动态技术对URL的动态封装,对保护后的同一页面再次进行扫描,目录结构却完全没有被爬出,也没有发现任何高危漏洞,共发出4284个请求。前后对比十分强烈。

第三层

脚本驱动浏览器,如WebDriver、Appium、Browser Plugin等。这类攻击通过浏览器插件等工具驱动浏览器,可以全模拟浏览器操作,几乎能够绕过包括验证码在内的所有传统安全防护。

l举个例子

利用WebDriver,可以批量进行自动化查询和转账,该动作不断自动循环,数据安全、业务安全难以保证。

l 瑞数的解决之道

经过瑞数防护,仍然利用WebDriver,打开的页面却一片空白,攻击者无法获取任何信息。瑞数“动态技术”会对所有客户端进行动态校验,进行人机识别;就像安检仪的功能一样,我们会基于一定的环境验证、行为验证来取得指纹,做行为轨迹追踪。

第四层

全录屏操作,如按键精灵、AutoIt、Sikuli Script等。这类工具在驱动浏览器之外,还可以产生键盘、鼠标行为,模拟真人操作。

l 举个例子

利用按键精灵,同样可以进行自动化查询和转账,但与使用WebDriver不同的是,攻击者可以产生许多鼠标、键盘行为。对于安全防护来说,仅仅依据指纹识别和轨迹追踪是无法识别这样的行为是由工具还是真人发起的。

l 瑞数的解决之道

面对模拟真人的自动化工具,除了上文提到的动态封装、动态验证技术,瑞数还会给每个合法页面一个动态令牌,使其具有自动业务逻辑感知能力,保证所有请求业务的一致性。与传统安全防护技术不同,“动态安全”技术并非基于特征识别,只要是利用自动化工具进行的攻击,都可以被迅速识别并拦截。

第五层

真人操作。其实到这个阶段,防护起来就非常困难了,但瑞数信息仍然可以阻挡类似攻击。

l 举个例子

移动设备群控,即通过一个软件控制多台手机来批量进行恶意操作。攻击者采用多源低频的攻击方式,不断更换IP地址以隐藏自己,在这种情况下,封IP、限制频率的传统手段已经完全失效。

l 瑞数的解决之道

首先,如何发现群控设备?简单地说,瑞数可以通过查看设备是否连接同一个Wi-FiSSID、是否始终充电、是否固定摆放等,来进行关联分析,透视多源低频的攻击状态。同时,在前端海量采集数据后,我们可以高效分析威胁数据,提供精准的攻击者画像,准确定位攻击。

综合而言,瑞数“动态安全”防护新方案可以通过创新的动态技术,高效应对各种模拟真人操作的自动化工具攻击,无需依赖特征、规则,无需更改应用,让安全领先一步!