近日,亚信安全截获WannaMine挖矿病毒最新变种文件,该变种文件基于WannaMine3.0改进,加入了一些新的免杀技术,其传播机制与WannaCry勒索病毒一致,可在局域网内通过SMB快速横向扩散,我们将其命名为WannaMine 4.0。亚信安全检测名为Coinminer.Win64.TOOLXMR.AR。

WannaMine 4.0技术细节分析

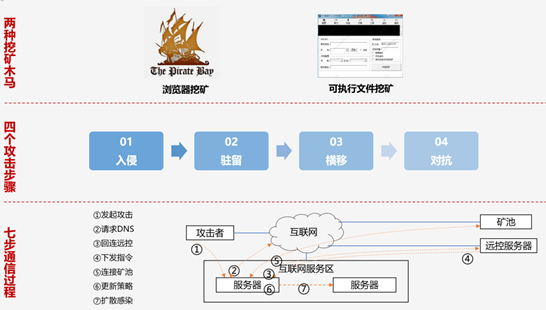

此次攻击流程与WannaMine3.0类似,其涉及的病毒模块多,感染面广,关系复杂。

原始”压缩包”rdpkax.xsl含有攻击需要的所有组件,其是一个特殊的数据包,需要病毒自己解密分离出各个组件,其组件包含”永恒之蓝”漏洞攻击工具集(svchost.exe、spoolsv.exe、x86.dll/x64.dll等)。

攻击流程:

· 主服务RemoteTimeHost.dll(亚信安全已经拦截该文件,将其命名为Trojan.Win64.VOOLS.AC)由系统进程加载,以确保每次都能开机启动,启动后加载spoolsv.exe。

· spoolsv.exe对局域网进行445端口扫描,确定可攻击的内网主机。同时启动漏洞攻击程序svchost.exe。

· svchost.exe执行”永恒之蓝”漏洞攻击,成功后安装后门程序spoolsv.exe,加载payload(x86.dll/x64.dll)。

· payload(x86.dll/x64.dll)执行后,复制rdpkax.xsl到目标主机,解密后注册主服务,进行新的攻击,每一台被攻击机器都重复着同样的攻击流程。

与WannaMine3.0不同的是,该变种使用了服务文件名称和内容的随机行来进行免杀,进而payload文件与之前版本相比也发生了变化。主服务的命名规则为”字符串1+字符串2+字符串3″,如上面提及的RemoteTimeHost,即Remote+Time+Host。

字符串1列表:Windows、Microsoft、Network、Remote、Function、Secure、Application

字符串2列表:Update、Time、NetBIOS、RPC、Protocol、SSDP、UPnP

字符串3列表:Service、Host、Client、Event、Manager、Helper、System

WannaMine4.0挖矿主体病毒文件为dllhostex.exe,负责挖取门罗币。

亚信安全教你如何防范

· 利用系统防火墙高级设置阻止向445端口进行连接(该操作会影响使用445端口的服务)。

· 尽量关闭不必要的文件共享;

· 采用高强度的密码,避免使用弱口令密码,并定期更换密码;

· 打开系统自动更新,并检测更新进行安装。

· 系统打上MS17-010对应的Microsoft Windows SMB 服务器安全更新 (4013389)补丁程序。详细信息请参考链接:http://www.catalog.update.microsoft.com/Search.aspx?q=MS17-010

亚信安全产品解决方案

亚信安全病毒码版本14.893.60,云病毒码版本14.893.71,全球码版本14.895.00已经可以检测,请用户及时升级病毒码版本。

亚信安全OSCE VP / DS DPI开启以下规则拦截该漏洞:

· 1008224 – Microsoft Windows SMB Remote Code Execution Vulnerabilities (CVE-2017-0144 and CVE-2017-0146)

· 1008225 – Microsoft Windows SMB Remote Code Execution Vulnerability (CVE-2017-0145)

· 1008227 – Microsoft Windows SMB Information Disclosure Vulnerability (CVE-2017-0147)

· 1008228 – Microsoft Windows SMB Remote Code Execution Vulnerability (CVE-2017-0148)

· 1008306 – Microsoft Windows SMB Remote Code Execution Vulnerability (MS17-010)

亚信安全深度发现设备TDA检测规则如下:

· 2383:CVE-2017-0144-Remote Code Executeion-SMB(Request)

亚信安全Deep Edge已发布了针对微软远程代码执行漏洞CVE-2017-0144的4条IPS规则:

· 规则名称:微软MS17 010 SMB远程代码执行1-4,规则号:1133635,1133636,1133637,1133638