最近不少用户反映电脑中了一个貌似Windows更新程序的病毒,中招后很多杀毒软件都束手就擒,右下角的杀软图标都乖乖退出,任由病毒肆意妄为而无可奈何。这次绿色大蜘蛛倒是幸免于难,并且及时报警拦截了病毒。

现在的病毒制造者愈发的猖獗和狡猾,不仅病毒破坏力越来越强,其在掩饰方面也是做足了功夫,此病毒就是将图标伪装成Windows更新程序并将其命名为update.exe从而骗过各大网站和网民的眼睛,令其频频中招,给本已不平静的互联网又添波澜。

请广大用户及时更新病毒库,防止中招。

笔者简单分析了此病毒的运行行为,以供读者参阅。

病毒样本图标如下图:病毒程序及其属性信息均模仿为Windows更新程序

1.此病毒运行后启动进程update.exe,释放其本身及动态库文件到系统路径下并将属性设置为隐藏:

C:WINDOWSsystem32wuauclt1.exe

C:WINDOWSsystem32dllcachewuauclt.exe

C:WINDOWSsystem32w1ninet.dll

C:DOCUME~1ADMINI~1LOCALS~1TempRar$EX01.859update.EXE

2.修改注册表导致无法显示隐藏文件,从而达到隐藏本身的目的:

HKLMSOFTWAREMicrosoftWindowsCurrentVersionExplorerAdvancedFolderHiddenSHOWALL "CheckedValue" = 0x00000002

3.在各个磁盘根目录下复制自身及autorun.inf,用户每次双击打开磁盘,都会调用aoturun.inf运行病毒,同时复制病毒自身到U盘,达到通过U盘传播的目的;

4.然后将病毒文件写入启动项(这是一般病毒的常用技俩,用户机器每次启动时,病毒都会随机启动):

HKLMSOFTWAREMicrosoftWindowsCurrentVersionpoliciesExplorerRun “test”=C:WINDOWSsystem32wuauclt1.exe

5.此病毒将系统时间调整为四年前,导致很多杀毒软件的许可文件失效,无法实现扫描功能,因此要遏制此病毒的爆发还是要依赖于杀毒软件的监控能力。

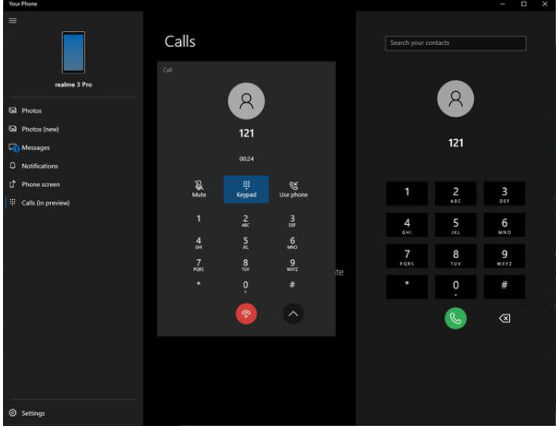

大蜘蛛监控程序在病毒运行的第一时间将其拦截,阻止其运行。如下图: