大家可能对分布式拒绝服务攻击(DDoS)非常熟悉吧。自从数字时代开始的那天,各大企业就开始忍受这种问题。但在过去六个月中,DDoS似乎发现了新的攻击方式,使其再次成为关注的焦点,专家认为这可能是由于一些高危目标的存在及这种攻击在特性上的两种重要改变而引起的。

攻击目标仍和过去一样–私有企业和政府部门的web站点。攻击动机也无非是敲诈、使竞争对手企业的操作混乱、对不受欢迎的政府进行报复等等。但攻击的剧烈程度及持续时间如同滚雪球般增长,引起该问题的主要原因是因为僵尸网络的巨大扩张,以及攻击方式已由过去的"对目标端进行ISP连接"转变为"寻找目标服务器上的合理请求进而发起攻击"。

事实上,正如位于马萨诸塞州Cambridge的Akamai Technologies公司CSO Andy Ellis所说,引起当前DDoS攻击的僵尸网络非常巨大,很可能连控制僵尸网络的攻击者也失去了对很久以前所捕获的肉鸡的控制。(在《DDoS攻击的漫长奇异进化史》中可以了解到对Ellis的全部采访)

Ellis已经发现了一个非常有利的发展趋势。很多人在无意识状态下使用了Akamai服务。该公司所运行的由上千服务器组成的平台,可以满足客户们进行在线商务活动的需求。

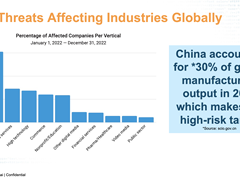

在该公司平台上进行Web交互的企业(如Audi、NBC、Fujitsu、及像美国国防部及NASDAQ之类的机构)资金有几百亿元之巨,而这些Akamai的客户几乎都在DDoS攻击的枪口之下。

根据对过去蠕虫攻击史(如Blaster、Mydoom以及Code Red)的调查,Ellis说道,"我们发现能够使感染机器陷入瘫痪的恶意软件攻击正在减少。现在这些恶意软件用于将被挟持的机器加入到僵尸网络中去,并被当做僵尸网络武器来使用。"

在过去的一年中,Akamai遇到了自创建起最大的几起DDoS攻击,这些攻击被Ellis描述为"每秒超过120Gb流量的巨大DDoS攻击。如果你在接收端遇到如此海量的攻击的话,这不是一个希望看见的情况。"

发生在7月4号的海量攻击就是一个很好的例子。在此次攻击中,控制着180000台机器的僵尸网络对美国政府的Web网站发起了攻击,这对美国和南韩之间的贸易产生了影响。这次攻击开始于周六,瘫痪了美国联邦委员会(FTC)和美国交通部(DOT)的Web网站。美国第六大商业银行US Bancorp也成为了攻击对象(其他的攻击对象还包括谷歌、雅虎、亚马逊等)。对谷歌的攻击持续时间并不长,但如果考虑到谷歌所遇到的攻击数量大约占整个网络攻击的5%的话,那么对一些知名网络企业的持久性攻击可能是真实存在的。Prolexic研究所的CTO Paul Sop见证了来自他们企业内部因感染僵尸网络而引起的DDoS攻击。大约有30个工程师花费了他们全部的工作时间来解决此次危机。他说,"我们通过建立一个IP白名单数据库的方法来寻找那些攻击我们客户的IP地址,到目前为止我们已经找出了四百万台被感染的机器,我们对僵尸网络的规模及扩张能力感到震惊。"

另外,他说到,他们的企业正面临对其HTTP、HTTPS、以及DNS服务的七层攻击。这些攻击的主要目的并不是掐断用户的ISP链接。恰恰相反,他们的主要攻击目标是服务器,这就使网络攻击变得更易隐藏和持久,因为对于单个僵尸节点来说,他们的行为并没有太强的侵略性并且他们的行为看上去更像是一次合理的网络事故。

根据他们团队的分析,绝大多攻击是因为市场中竞争对手的蓄意破坏引起的。"在很多高回报领域(例如在线赌博,此类公司在亚洲非常流行),存在着激烈竞争以及强烈的DDoS攻击,"他说,"出于政治目的的网络攻击变得更加普遍,这就需要我们对各种新闻及视频消息加以保护。通常这些攻击是由国外某个黑客单独发起的,但有时某些攻击(例如针对缅甸民主之声的攻击)更可能受到了某些组织的利用和赞助。"51CTO王文文:大家是不是想起了最近活跃的伊朗网军?

仅仅在已经对外公布的因僵尸网络引起的DDoS攻击中,Prolexic发现攻击者们可以迅速集结他们的僵尸网络,并造成攻击对象的网络瘫痪,并使这些瘫痪看上去更像是合法的网络故障。

该报告说,"在过去,网络流量突然爆增一般是攻击开始的标志。而现在,当服务器受到攻击时,网络流量只会慢慢的扩大,这可能是因为网络僵尸节点是在随机时间点、以多种方式向目标进行攻击的缘故。这就使得我们很难将真正的客户与僵尸节点区分开来。"