近年来,移动智能设备大行其道,尤其是新冠疫情以来,智能移动设备已经成为混合办公模式中不可或缺的主要生产力工具之一。然而,去年进行的一项调查显示,全球近一半 (49%) 的机构无法检测到员工自有设备所遭遇的攻击或入侵。在办公地点日趋分散化的今天,移动领域可能很快成为新的企业网络安全战场。

从可通过零点击漏洞完全控制 iOS 和 Android 设备的移动间谍软件,到通过恶意应用部署进而窃取用户凭证的的木马,企业面临着前所未有的移动威胁风险。与此同时,混合办公和 BYOD(自带设备)的长期存在已经成为IT人员不得不面对的现实。在 2022 年 2 月公布最新Statista 报告称,全球 30% 的员工目前完全居家办公。该调查还显示,大约 60% 的企业现在正积极推进采用混合办公模式,支持其员工自由选择登录位置。

正如Check Point《2022 年安全报告》所述,2021 年第四季度,企业网络每周遭受的网络攻击次数达到了峰值,每个机构平均遭遇 900 次攻击。从 2020 年开始,全年每周攻击次数激增了 50%。这与网络犯罪分子将目标转向不断扩展的移动生态系统关联十分密切。

新兴的移动威胁

过去一年中,移动威胁态势的发展令人担忧。Check Point的报告提到了 NSO 的 Pegasus,该间谍软件因能够通过复杂的零点击漏洞完全控制 iOS 和 Android 设备而臭名昭著。这类恶意软件代表了一种大趋势,即将社交媒体和通讯应用作为窃取凭证和渗透企业网络的手段。2021 年 8 月,一种名为 FlyTrap 的 Android 木马被发现入侵了 100 多个国家(地区)的 10,000 多个 Facebook 帐户。不久后,可传播 Triada 银行木马的欺诈版 WhatsApp 进入了 Android 商店,致使数千台设备面临风险。11 月,一种名为 MasterFred 的新恶意软件引起了密切关注,它利用虚假登录覆盖窃取 Twitter 和 Instagram 用户的信用卡信息。这些新兴的移动恶意软件威胁不仅将对个人造成严重影响;而且还会在个人和企业所有设备之间的界限变得越来越模糊之际,趁机实施勒索并从企业网络窃取数据。

银行和移动恶意软件

多年来,银行恶意软件攻击一直接连不断,以适应性强、难以检测的恶意软件家族为主导,主要犯罪形式包括勒索和窃取财务信息。Check Point研究结果显示,Trickbot 从第二位一跃成为 2021 年最猖獗的银行木马,引发了全球近三分之一 (30%) 的攻击事件。Trickbot 具有前所未见的复杂性,并能使用反分析等复杂技术绕过金融和技术公司的防御体系。Qbot 和 Dridex 是另外两种使用广泛的银行木马,它们具有类似僵尸网络的特性,可供勒索软件活动用于将恶意软件安装到受感染的设备上。Dridex 甚至是首批通过 Log4j 漏洞传播的恶意软件,该漏洞在 2021 年底将无数企业置于风险之中。

2021 年 9 月,Check Point发现了一波针对 PIX 支付系统及其移动银行应用的恶意 Android 应用。这些应用滥用 Android 的辅助功能服务 (AAS),以便在基本不被发现的情况下从 PIX 交易中窃取资金。这些新型攻击预计会引起移动银行领域内其他攻击者的效仿,这在后疫情时代用户普遍依赖手机银行的大势下显得尤为危险。

企业该如何应对

从恶意应用和移动勒索软件到 SMS 网络钓鱼和操作系统漏洞,尤其是在使用员工自有设备的情况下,移动威胁态势对于企业而言呈现出一种难以洞悉的复杂形势。企业如何在保护和隐私之间取得平衡?对于易受攻击的设备,企业可以采取哪些措施?MDM(移动设备管理)解决方案不足以确保公司数据安全吗?

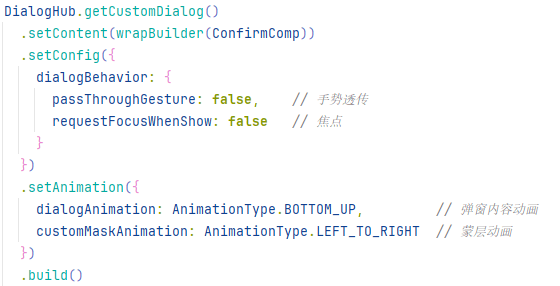

移动设备的难题在于,它们容易受到多种攻击向量的攻击,包括应用、网络和操作系统层。如果企业希望主动防范移动恶意软件,而非只是在发生感染后再做补救,那么在大多数 MDM 解决方案所提供的基本监控功能之上还需要其他更高级的能力。例如,Check Point 的 Harmony Mobile 可实现实时威胁情报、主动防范零日网络钓鱼攻击活动,并通过 URL 过滤来阻止从任何浏览器访问已知的恶意网站。此外,它还执行条件访问,可确保任何设备被感染时将无法访问公司应用和数据。在实现上述能力和提供更多优势的同时,Harmony Mobile 不会对员工及其工作效率造成任何干扰和影响。

随着我们的移动生态系统不断扩展,攻击者可用的攻击面也将随之扩大。对于企业而言,确保移动安全势在必行。在今年第二季度即将召开的CPX中国区大会上,Check Point的安全专家也将为我国用户带来更多智能移动设备的相关安全解决方案。