一家负责任的企业想要上云,安全肯定是首要考虑的问题。对于负责云上安全的人来说,安全方面的工作永远没有尽头。

2023年的re:Inforce于北京时间6月14日凌晨举办,亚马逊云科技宣布了安全技术领域的许多最新动态。

2023年re:Inforce上,亚马逊云科技带来了七项新服务,每一项服务代表亚马逊云科技在安全领域的关注重点。

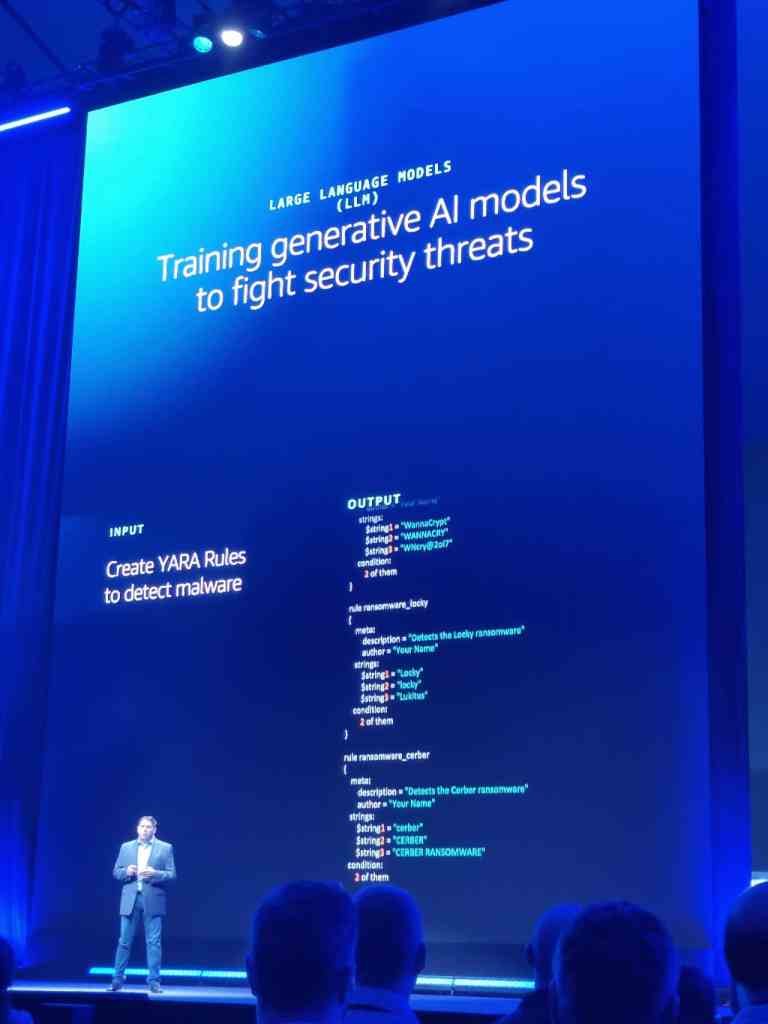

在发布了零信任、安全合规等传统安全技术产品的同时,亚马逊云科技首席安全官CJ Moses还提到了如何利用大型语言模型强大功能的话题,新发布的多项服务都与AI相关。

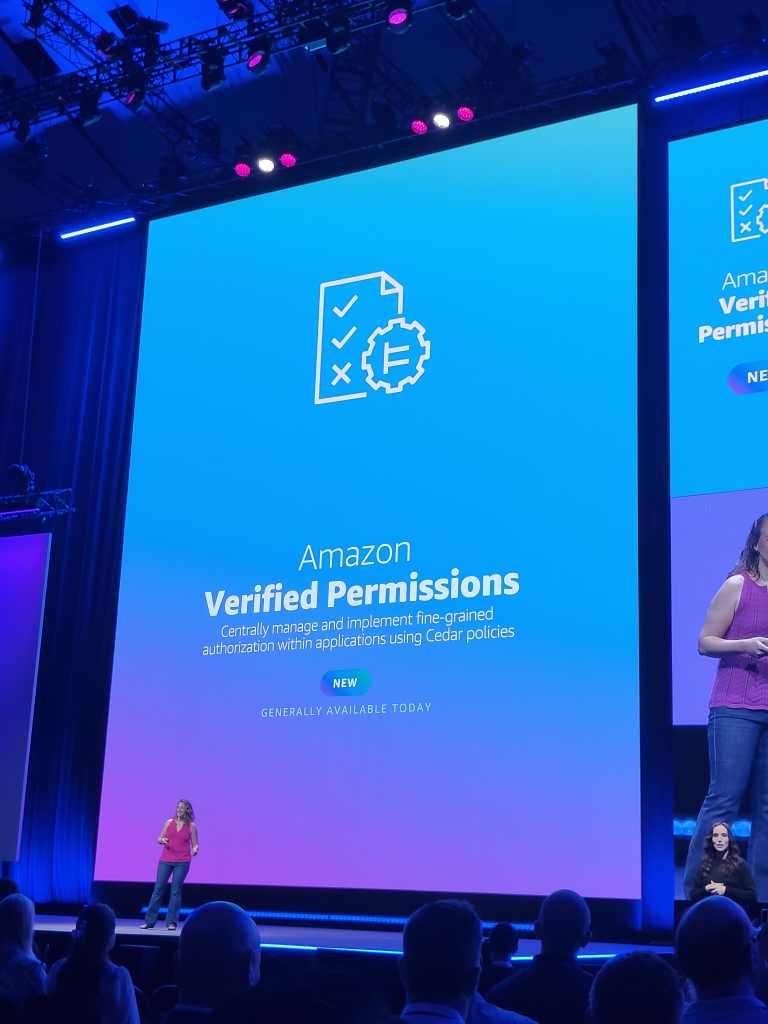

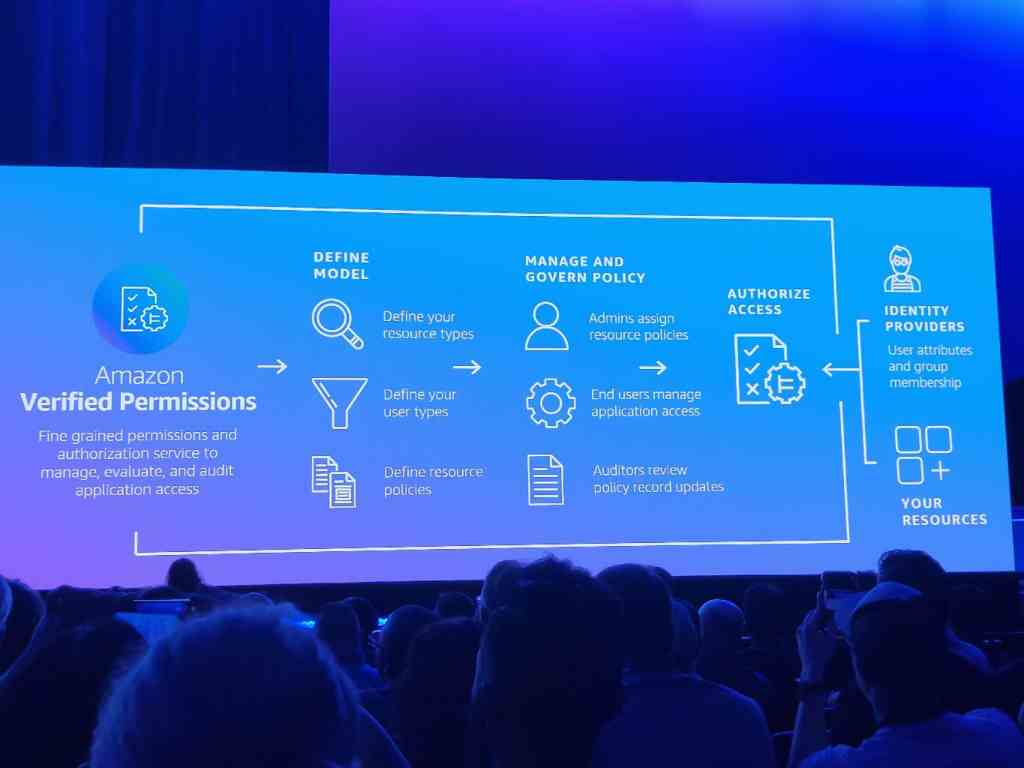

第一项发布叫做Amazon Verified Permissions。

今天,Amazon Verified Permissions作为一项新的安全服务已经正式可用,它可以在用户构建和部署应用时,提供细粒度的认证和权限管理。

通过Amazon Verified Permissions,用户可以向应用资源提供安全的委托授权,并在应用中实施基于身份的持续授权,从而更好地在应用中落地零信任架构。

Amazon Verified Permissions采用的是一个叫Cedar的开源语言,这是一个专门用来做访问控制的策略语言。它的优势在于,可以让用户以易于理解的策略来实现精细的权限管理。

Amazon Verified Permissions可以基于角色和属性进行访问控制。此外,由于访问控制与应用程序是解耦的,这会有助于加快应用程序开发。

Amazon Verified Permissions通过集中的策略存储、可重复使用的策略模板和策略测试,帮助用户更快地构建安全的应用,节省时间。

Amazon Verified Permissions目前在多个地区可用,暂时不包括中国在内。

第二项发布叫做:Amazon EC2 Instance Connect Endpoint(端点)。

Amazon EC2有包括EC2 Instance Connect、会话管理器、SSH客户端和EC2串行控制台四大类连接方式。

此次发布是在EC2 Instance Connect的基础上,新增了EC2 Instance Connect端点(Endpoint)。

端点指的是一个弹性网络接口,这个网络接口允许用户通过私有的子网络来访问资源,使用的时候需要在VPC里创建一个这样的端点(Endpoint)。

访问的时候需要透过下方显示的私有IP地址进行访问,而原来的EC2 Instance Connect可以通过公网IP进行访问,很明显,私有IP地址的安全性更高。

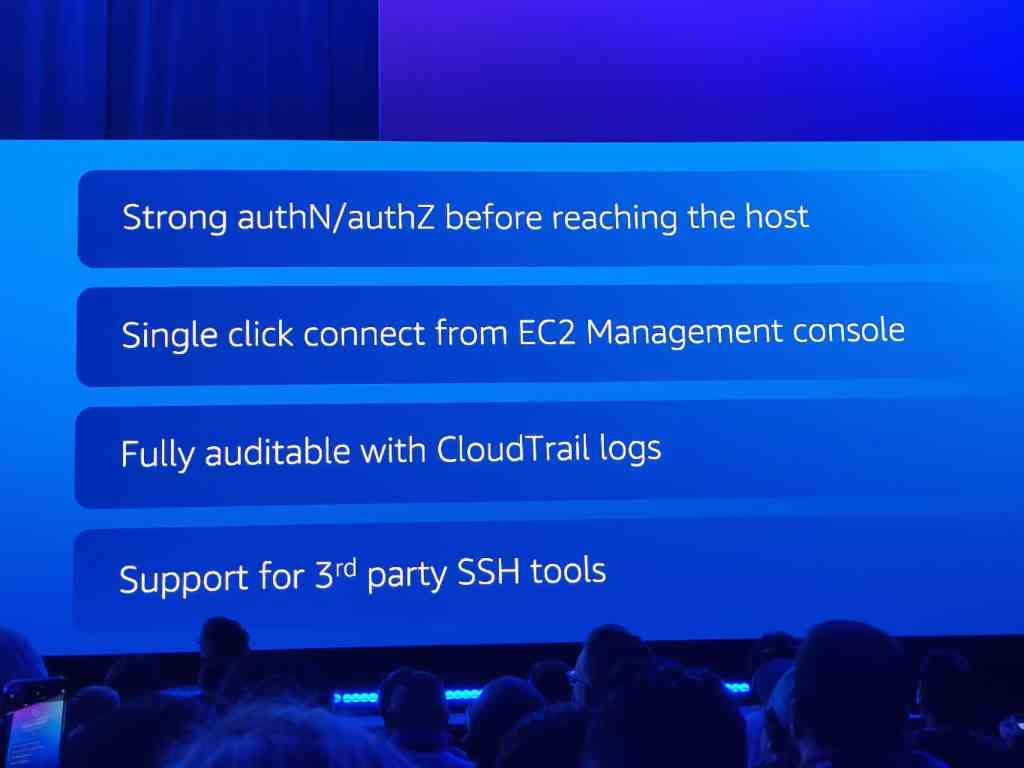

EC2 Instance Connect Endpoint(端点)可以在用户访问目标主机之前,进行严格的身份验证和资源授权验证,以确保只有合法的用户可以访问这些资源。

它用起来很方便,可以在控制台操作,也支持用第三方的SSH工具连接。此外,它还支持用CloudTrail日志做审计。

第三项发布叫做:Amazon Inspector Code Scans For Lambda

Amazon Inspector Code Scans For Lambda扩大了Inspector的扫描范围,不仅支持对Lambda函数的代码进行安全扫描,还可以扫描到应用程序包依赖中的漏洞。

Amazon Inspector现在还可以扫描Lambda函数内的自定义专有应用代码,以查找代码安全漏洞,如注入缺陷、数据泄漏、弱加密或加密缺失的问题。

在检测到漏洞后,Amazon Inspector会生成一些关于漏洞的若干细节,指出受影响的代码片段,还会给出解决漏洞的建议。

所有信息都会在Amazon Inspector控制台中汇总,还可以无缝路由到AWS Security Hub,并推送到Amazon EventBridge以实现工作流程自动化。

第四项发布叫做:Amazon Inspector SBOM (软件物料清单)Export,可以帮助做安全合规。

SBOM是一份列出软件组件的清单,这个清单就像一个配料表。SBOM对于理解软件的构成,特别是在处理安全问题、许可证合规性以及供应链透明度时,非常关键。

Amazon Inspector的SBOM导出功能能够自动并集中地管理软件的构成元素清单(Software Bill of Materials,简称SBOM)的导出。

Amazon Inspector的SBOM导出功能可以一键导出到Amazon S3里,可以配合Amazon Athena或者Amazon QuickInsight来查询和获得洞察。

Amazon Inspector是一项漏洞管理服务,它能够持续地扫描包括EC2、ECR容器镜像、Lambda软件漏洞、代码漏洞等安全问题。

第五项发布叫做:AWS Built-in Partner Solutions.

顾名思义,这指的就是内置了亚马逊云科技能力的合作伙伴解决方案。

通过AWS Built-in Partner Solutions上,用户可以查找、购买和部署经过亚马逊云科技验证的合作伙伴软件,这些软件都与亚马逊云科技的基础服务做了集成。

集成,或者说内置了亚马逊云科技基础服务的方案,有助于用户实现云中的规模、简单性,有助于达成控制运营成本的目标。

第六项发布叫做:Amazon CodeGuru Security。

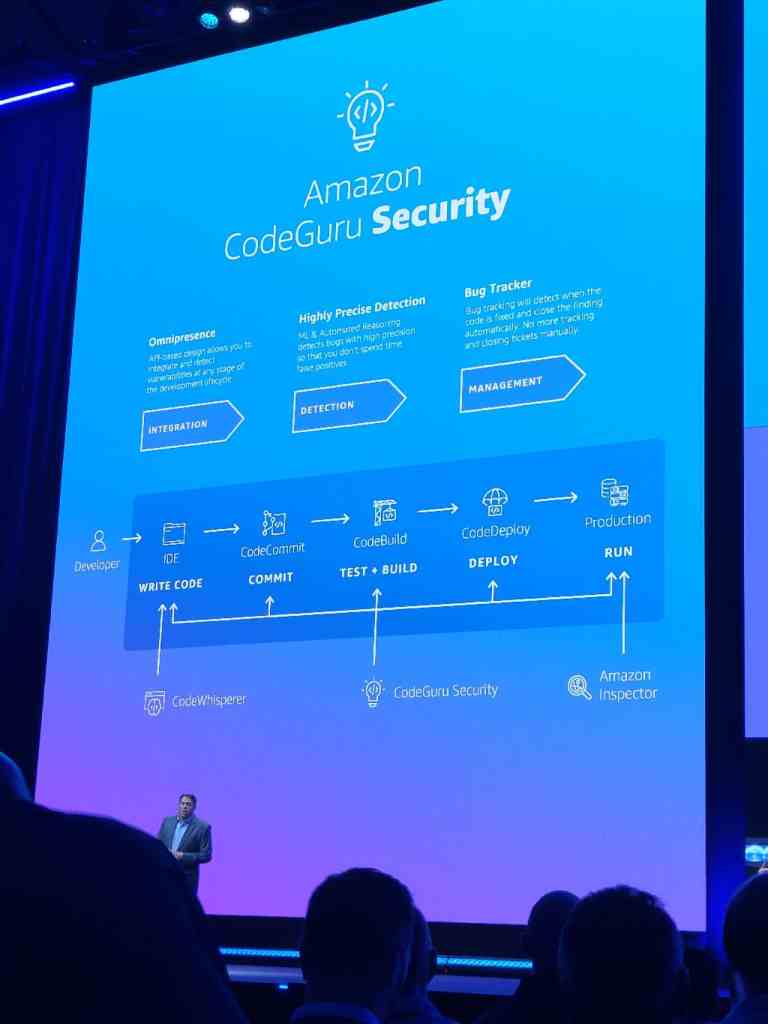

Amazon CodeGuru Security可以在应用开发工作流程的任何阶段识别并解决代码漏洞。

用户在开发阶段可以使用Code Whisperer来辅助写代码和扫描漏洞,在运行阶段可以Amazon Inspector来发现代码中的问题,而Amazon CodeGuru Security可以在应用开发工作流程的任何阶段识别并解决代码漏洞。

Amazon CodeGuru Security是一个静态应用安全测试(SAST)工具,使用机器学习技术来识别代码漏洞,并提供修复指导能力。CodeGuru Security还为某些类别的漏洞提供上下文中的代码补丁,减少修复代码漏洞的操作复杂度。

通过对代码进行语义分析,Amazon CodeGuru Security把漏洞误报率降到很低,从而可以更高效地发现并处理漏洞。

CodeGuru Security可标记各种问题,如日志注入、硬编码凭证和资源泄漏,并可在开发工作流程的不同阶段(代码库、CI/CD管道、容器注册处等)进行集成。

第七项发布叫做:Findings Groups for Amazon Detective

Findings Groups for Amazon Detective使用机器学习技术和图技术关联数千个离散的安全事件。

Findings Groups for Amazon Detective就像个侦探一样,在纷繁复杂的信息面前,抽丝剥茧,找出事件之间的关联性,最后定位出问题所在。

单独关注某一事件,都可能会让安全分析走入死胡同,随后便难于找出根本原因,亚马逊云科技通过图分析技术来解决这个问题,它可以用来推断调查结果之间的关系。

安全服务如何利用大语言模型的能力?

不久前,亚马逊云科技发布了Amazon Bedrock,用于帮助企业用户构建生成式AI服务,同一时间发布的还有自动写代码工具Amazon CodeWhisperer。

此次最新的七项新发布中,Amazon CodeGuru Security和Findings Groups for Amazon Detective都多多少少用了机器学习或者大语言模型的能力。

在CJ Moses的设想里,完全可以用生成式AI来对抗安全威胁,比如,用户只需要创建一个YARA规则,大语言模型就能帮用户对抗勒索软件。

下一阶段,预计还会有更多具体的安全服务会采用大语言模型等AI技术。