UTM的优点在于整合化,它以较低的成本满足了企业对信息处理安全的大部分需求,避免了使用单一安全设备所带来的高昂的采购维护成本和复杂的部署管理工作,并提供简单易用的界面给非专业的用户进行常规的维护工作。因此,UTM在企业中能发挥它采购维护成本低、功能多、整合性高、易于管理部署的优点。

大话UTM

但是,目前很多企业用户对于UTM产品存在一种“偏见”,即“多而不专”。由于 UTM是整合了防火墙、防病毒、入侵检测等多种安全功能,这样,UTM产品就能以一顶百得代替所有的安全产品,企业就不用去花费重金购买单独的安全产品,从而有效地降低成本投入。殊不知,UTM把很多功能都集合在一起,好像“1+1+1=3”,但实际的应用情况并不只是简单地将多个“1”相加在一起。

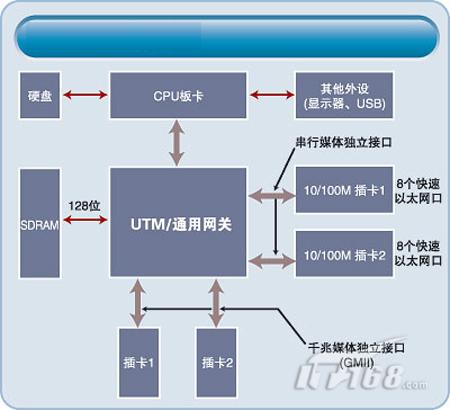

正如任何事情都有其两面性一样,UTM的缺点也同样来自于它的整合性,由于UTM在一个设备上整合了多个安全功能模 块,受处理能力及成本的限制,UTM设备所实现的反垃圾邮件、反病毒等功能离单一安全设备的水平尚有一定的差距,达不到单一安全设备的安全级别。此外,UTM设备在启用基本防火墙功能的情况下,再开启反病毒、入侵检测等耗费系统资源的应用模块时,整体性能会有所下降,某些产品甚至会有70%多的性能下降。 需要注意的是,这些缺陷更多出现在低端UTM上,并不等同于所有的UTM均会存在这样的缺陷。在高端UTM领域,一些特有的技术设计会在很大程度上弥 补“多而不专”的缺陷。比如机架板卡式的高端UTM。它利用硬件板卡技术,每一种安全应用均有独立的CPU、存储、总线等,各安全应用之间不存在资源的竞 争,因此能够保证“鱼与熊掌兼得”,即使是在多种安全功能同时打开时,仍然能够保证整个UTM设备的高性能。同时还能够实现所谓“数据量安全调度”的能 力,提高UTM设备的处理效率。

经过这些年的发展,无论从产品架构、功能配置、还是用户选择上,UTM产品逐渐进入一个成熟的应用时期,高中低档产品各有针对,大中小型企业各取所需。

图一

目前,低端UTM产品在一些中小企业,特别是一些小型企业或公司用户中的应用还是相对比较多的。对于这些的中小企业而言,他们的网络系统带宽较低,对安全的要求也不高。另外,他们的项目预算也通常有限,因此,这些中小企业对UTM产品的需求主要集中在:安全功能全、管理简单、价格便宜等方面,而对 UTM的性能、安全的专业性等方面并没有太多的要求。

由于低端UTM产品在性能上的一些限制,在中大型企业的应用相对较少。事实上,在中大型企业用户,通常应用的是一些高端的UTM产品。这些产品通常为 机架板卡式结构,各安全功能通过独立的硬件板卡提供,每一块板卡均配置了独立的系统资源,包括独立的CPU、独立的存储、独立的总线等。板卡间不存在资源 的竞争,因此能够做到即使是多个安全功能全部打开的情况下,仍然保证系统的高性能。而在安全功能方面,高端UTM上的每一种安全功能均为所谓的 “best-of-breed”同类最佳的安全应用,通常是在全球市场及技术均居前列的安全引擎,保证了系统的高安全性及足够的安全功能。一些中大型企业 应用了这些产品,效果良好,包括大型制造业、汽车、电力、学校、政府,以及金融类、运营商用户等。

此外,大型企业和中小型企业对安全产品的需求存在较大区别。大型企业使用UTM产品注重产品的可用性、可靠性和可扩展性。为避免出现系统的单点故障导致正常的应用受到影响,要求UTM产品具有双机热备、UTM群集等功能;高性能、多功能的合成安全产品来解决网络中主要的安全威胁,如防火墙、入侵检测与防护、网关防病毒、内容过滤和VPN等功能;扩展功能模块或增加网络接口模块为将来的安全系统扩展留下空间。

从行业角度而言,各行业对于网络安全的关注点也有所不同,比如教育行业:访问不合适的内容,造成潜在的责任问题;传播病毒、蠕虫和其他基于内容的攻击;由于滥用校园网消耗宽带资源,降低网络效率。政府、金融行业:识别和防护从外部和内部进入的混合型安全攻击;阻挡病毒、蠕虫等通过Email、Web 和文件的传递进入网络。医疗行业:确保病人记录以加密格式存储和传输;确保医院的IT系统不会因网络入侵而受损。这些彼此不同的关注点对于UTM产品的应用也存在不同侧重的影响。

深入UTM

UTM需要在不影响网络性能情况下检测有害的病毒、蠕虫及其它基于内容的安全威胁的产品,有的系统不仅集成了防火墙、VPN、入侵检测功能,还融入内容过滤和流量控制功能,提供了高性价比和强有力的解决方案。由于UTM系统需要强劲的处理能力和更大容量的内存来支持,消耗的资源必然是很大的,仅利用通用服务器和网络系统,要实现应用层处理,往往在性能上达不到要求。只有解决功能与性能的矛盾,UTM才能既实现常规的网络级安全(例如防火墙功能),又能在网络界面高速地处理应用级安全功能(例如病毒与蠕虫扫描)。虽然UTM实现的技术途径可以有多种,采用ASIC解决功能与性能矛盾,仍是公认的最有效主要方法。能够支撑一个优秀的UTM设备,最主要有三种优秀技术实现途径来保障。

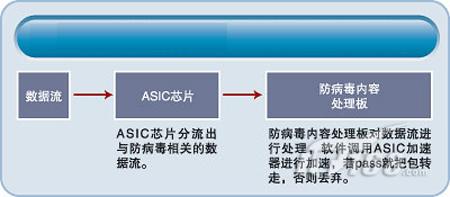

其一,ASIC加速技术。在设计UTM系统的总体方案中,有着两类不同加速用途的ASIC,也就是说,它们朝着两个方向发展:一是应用层扫描加速,另一是防火墙线速包处理加速。

图二

其二,定制的操作系统(OS)。实时性是UTM系统的精髓。多功能集成的安全平台需要一套专用的强化安全的定制操作系统。这一OS提供精简的、高性能防火墙和内容安全检测平台。 通过基于内容处理的硬件加速,加上智能排队和管道管理,OS使各种类型流量的处理时间达到最小,从而给用户带来最好的实时性,有效地实现防病毒、防火墙、VPN和IPS等功能。

其三,高级检测技术。贯穿于UTM整体的一条主线实际是高级检测技术。先进的完全内容检测技术(CCI)能够扫描和检测整个OSI堆栈模型中最新的安全威胁,与其它单纯检查包头或“深度包检测”的安全技术不同,CCI技术重组文件和会话信息,可以提供强大的扫描和检测能力。只有通过重组,一些最复杂的混合型威胁才能被发现。为了补偿先进检测技术带来的性能延迟,UTM使用ASIC芯片来为特征扫描、加密/解密和SSL等功能提供硬件加速。

UTM比拼传统防火墙

UTM与传统的防火墙有哪些本质区别呢?主要体现在以下几个方面。

图三

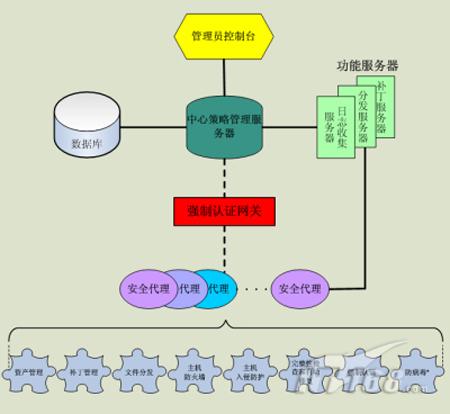

其一,防火墙功能模块工作在七层网络协议的第三层。大多数传统防火墙用一种状态检测技术检查和转发TCP/IP包。UTM中的防火墙在工作中不仅仅实现了传统的状态检测包过滤功能,而且还决定了防病毒、入侵检测、VPN等功能是否开启以及它们的工作模式。通过防火墙的策略,各种功能可以实现更好的融合。

其二,从整个系统角度讲,UTM防火墙要实现的不仅仅是网络访问的控制,同时也要实现数据包的识别与转发,例如HTTP、Mail等协议的识别与转发,对相应的模块进行处理, 从而减轻其他模块对数据处理的工作量,提高系统性能和效率。

其三,UTM防火墙能植入很多更高的新功能,例如虚拟域、动态路由和多播路由,它支持各种新技术,例如VoIP、H.323、SIP、IM和P2P等,起点高,应用前景更广,适应性更强。

其四,从UTM的操作界面上,用户就可以清楚地看出,UTM防火墙策略有很多种选择,宛如在一个网络门户大平台上,植入内容丰富的机制,层次分明、操作简单、同时又灵活实用。随着策略的设置,网络的防护也随之展开星罗密布的安全哨卡。

同时,UTM的网关型防病毒与主机型防病毒不同。网关型防病毒作为安全网关,必须关闭脆弱窗口,在网络的边界处阻挡病毒蠕虫入侵网络,保护内部的网络安全。要做到这点,网关必须能够扫描邮件和Web内容,在病毒到达内部网络时进行清除。病毒和蠕虫防御功能要求能够百分之百检测、消除感染现有网络的病毒和蠕虫,实时地扫描输入和输出邮件及其附件,支持HTTP、SMTP、POP3、IMAP和FTP协议,实现高速度扫描技术。安全网关还要包括反间谍插件,对流行的灰色软件予以识别和阻断,同时,能够消除VPN隧道的病毒和蠕虫,阻止远程用户及合作伙伴的病毒传播,病毒特征库则可以在网上在线自动更新。

束语

用户需要明确一点:UTM的设计思路始终是把安全放在第一位,只有在安全特性之上,才能谈性能。

图四

因此UTM应该是产品设计上保证这些安全能力是有机融合甚至是完全一体的,这样才能真正实现简化安全解决方案,让用户的安全变得简单。