现代科技带来的最大便利是信息得以从一个人或系统快速地传递到另一个,但是,传递文件的方法却没有方法本身那样安全——或者也不如法规要求的那样安全。

本文是《Tips and Tricks Guide to Managed File Transfer》(《管理文件传输技巧指南》)卷一的摘录,作者Don Jones在文中解释了要确保安全的文件传输管理,同时符合法规要求,你的企业需要采取哪些步骤。

如今的公司正面临着越来越多的来自法律和行业内部的要求,这些要求大多围绕安全主题。法律规定有健康保险流通与责任法案(HIPAA)、萨班斯法案(SOX)、格拉姆-利奇-比利雷法案(Gramm-Leach-Bliley ,GLBA)、支付卡行业数据安全标准(PCI DSS)、巴塞尔II以及更多严格的与你业务涉及的特殊数据——通常是业务的核心数据,如客户信息和财务数据——相关的数据安全要求。

有时候,这些要求在技术上非常严谨。如PCI DSS,关于什么样的数据必须被保护(客户和持卡人信息)、什么时候必须被保护(转移和储存的时候)以及怎样保护(大多数时候是加密),该标准都有具体的规定。但另外一些时候,某些数据安全要求又显得很笼统,没有那么多技术性质。HIPAA就是这样,该法案只是笼统地要求病人信息不能够向未授权的第三方透露;2009年HIPAA的补充法案同时还要求数据持有方在数据意外泄漏时要通知相关个人。

从技术上来讲,那些业务级的标准要求通常都难以实现。例如,假设你在医疗行业工作,受到HIPAA的制约。如果你需要将病人信息转给一个合作伙伴,那么你就必须按照HIPAA的规定来做。这意味着你需要实现以下几种技术控制:

- 储存数据时进行加密

- 在公司内部的传输过程中可能需要对数据加密,尤其是使用公共网络传输数据的时候(如远程办公的员工访问数据时)

- 向合作伙伴传输数据时要加密数据

- 安全地删除传输过程产生的临时文件

- 跟踪每一起数据保存期间的数据访问

- 跟踪每一次数据传输

- 将跟踪信息保存在防篡改的数据库或日志中

- 控制能够发起特殊数据传输的员工

理解法律法规是如何影响文件传输的

一个管理文件传输(Managed File Transfer,MFT)系统可以帮助你满足上述许多要求。通过使用一个正确配置的MFT系统作为唯一的数据传输手段——在公司内部以及公司之间可能都需要——你可以更加容易地实现这些数据安全要求。

一个MFT系统——主要用于数据传输——显然不能直接满足“静态数据(data at rest)”——指储存在你的文件服务器、数据库等内的数据——的安全要求。然而,因为MFT系统经常保存被传输数据的临时拷贝,所以它们会受到“静态数据”安全要求的影响。一个有效的MFT系统能够完全保障此类临时文件的安全,即只有MFT系统本身可以访问这些文件,也即任何对这些文件的访问都需要审核。通常地,MFT系统依赖于底层操作系统(OS)——如Windows或者Linux——来提供安全性和对临时文件的访问的审核。一个好的MFT系统具有自动地、安全地清除不需要的临时文件的能力,减少这些文件成为数据泄漏源头的可能。

数据开始进行传输后,MFT系统在满足安全要求方面的价值才真正体现出来。一个受到联邦信息处理标准(FIPS)140-2认证的MFT系统能够自动地提供足够的加密级别,符合大多数美国和加拿大的安全标准;你只需保证你的MFT系统使用支持此类加密文件传输协议即可。

MFT系统(至少要是一个优秀的MFT系统)能够跟踪是谁传输了文件、什么时候传输的、传输过程持续了多长时间、传输的目的地、传输的是什么文件等等。这些信息应该保存在安全的、防篡改的数据库中,该数据库不能被直接修改(除非是受到高度信任的管理员)。一个优秀的MFT系统同样能够集中控制谁能够发起传输、谁可以使用最高级别的管理策略修改系统使用的文件传输协议、何种日志文件可以保存以及何种文件允许被传输。

用以实现这种级别的安全规定的技术可能很复杂。事实上,提供必要的加密协议可能会要求惊人数量的专业知识,因为一个完全符合规定的MFT系统需要提供FIPS认证的加密算法和加密模块。对供应商来说,获得这种认证需要耗费大量的金钱和时间,而且也要求具有高水平的软件和加密技术。

管理文件传输(MFT)系统应具备的功能

对安全规则的彻底理解也是非常重要的。例如,某些规定要求,只有当泄漏数据是未加密的,你才需要向客户通报数据泄漏事件。这意味着,对数据和传输数据流都进行加密可以使你的生活更加简单:如果在数据传输之前或之后发生不当的泄漏,数据传输过程及数据本身还是加密的,所以实际上你并没有泄漏任何东西。如图4.1所示,MFT系统就能够提供这种功能,通常是使用如PGP之类的工业标准技术,建立一个基于文件加密的中间层。

图4.1:多层加密帮助满足不同的安全要求

通过加入认证机制——确保发送和接受双方在开始任何传输之前都能够确认对方身份——你可以进一步满足安全规则需求。使用加密哈希算法,如安全散列算法(Secure Hash Algorithm,SHA),你可以确保文件在传输过程中不会被破坏或者篡改,从而提供了进一步的保护。

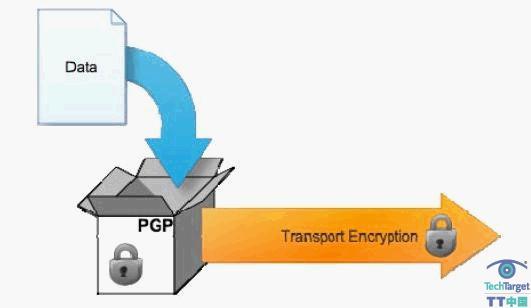

必须要设立的技术协议和配置有很多。建立自己的支持SFTP、PHP、SSL、SHA以及许多其他安全相关的协议和技术的系统是不可行的。实际上,对现在的企业来说,在评估MFT系统时,要求他们成为系统细节方面的专家是不切实际的。容我解释一下:通常,企业会尝试将安全规定转化为对应的技术要求,然后寻求能够满足这些技术要求的解决方案。我把这称为“二次映射(double mapping)”,如图4.2所展示的那样。

图4.2:将安全规定映射为技术要求,再寻求解决方案

企业的此类努力无法得到(一定能找到解决方案的)保证。安全规定已经公布了足够长时间,已经得到了很好的理解;提供符合规定的安全系统的供应商会为你完成上述映射。图4.3显示了什么是你应该寻找的:一个具有直接满足安全规定的能力的系统,该系统可以在你需要的时候提供底层的技术解释,但其重点还是在业务层面。

图4.3:映射安全规定到安全系统的功能

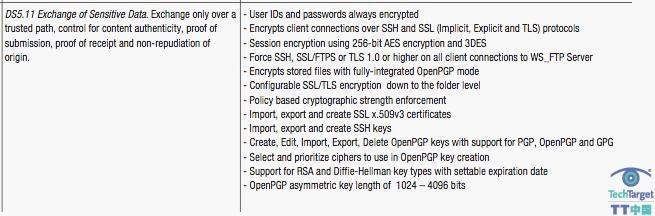

这并不是说贵公司不应该关心底层的技术实现;而是你首先需要关心的是如何满足规定以及寻找满足规定的解决方案——如例子中的SOX DS5.11。供应商会在图表中提供必要的信息,如图4.4中的摘要。

图4.4:展示安全规定的映射

这才是问题“管理文件传输系统如何帮助我满足和实现安全规定”的真正答案。你应该要能指出与你业务相关的法律或行业规则,然后看看一个现有的解决方案是如何满足这些特定规则的。