一、 等级保护和分级保护的基本思想解读

1、信息系统等级保护

等级保护制度,经历过长达7年的酝酿和修订。2006年1月17日,公安部、国家保密局、国家密码管理委员会办公室、国务院信息办下发了《信息安全等级保护管理办法(试行)》,该项法律明确了信息安全等级保护的基本思想。等级保护思想认为,信息系统结构是应社会发展、社会生活和工作的需要而设计、建立的,是社会构成、行政组织体系的反映,因而这种系统结构是分层次和级别的,而其中的各种信息系统具有重要的社会和经济价值,不同的系统具有不同的价值。系统基础资源和信息资源的价值大小、用户访问权限的大小、大系统中各子系统重要程度的区别等就是级别的客观体现。因此,信息安全保护必须符合客观存在和发展规律,按照“分级、分区域、分类和分阶段”的基本思路做好国家信息安全保护。

信息系统安全等级保护将安全保护的监管级别划分为五个级别:用户自主保护级、系统审计保护级、安全标记保护级、结构化保护级、访问验证保护级。

在等级保护的实际操作中,强调从五个部分进行保护,即:物理部分、支撑系统、网络部分、应用系统、管理制度。由这五部分的安全控制机制构成系统整体安全控制机制。

2、涉密信息系统分级保护

分级保护思想,主要是对涉及国际秘密的信息系统进行分级保护。2004年12月23日中央保密委员会下发了《关于加强信息安全保障工作中保密管理若干意见》明确提出要建立健全涉密信息系统分级保护制度。2005年12月28日,国家保密局下发了《涉及国家秘密的信息系统分级保护管理办法》,同时,《保密法》修订草案也增加了网络安全保密管理的条款。随着《保密法》的贯彻实施,国家已经基本形成了完善的保密法规体系。

涉密信息系统实行分级保护,先要根据涉密信息的涉密等级,涉密信息系统的重要性,遭到破坏后对国计民生造成的危害性,以及涉密信息系统必须达到的安全保护水平来确定信息安全的保护等级;涉密信息系统分级保护的核心是对信息系统安全进行合理分级、按标准进行建设、管理和监督。涉密信息系统安全分级保护根据其涉密信息系统处理信息的最高密级,可以划分为秘密级、机密级和机密级(增强)、绝密级三个等级。

涉密信息系统分级保护的管理过程分为八个阶段,即系统定级阶段、安全规划方案设计阶段、安全工程实施阶段、信息系统测评阶段、系统审批阶段、安全运行及维护阶段、定期评测与检查阶段和系统隐退终止阶段等。在实际工作中,涉密信息系统的定级、安全规划方案设计的实施与调整、安全运行及维护三个阶段,尤其重要。

2、等级保护和分级保护思想的重点

等级保护和分级保护的核心思想是一致的,其重点在于定级和分别保护。

在定级方面,基本依据是信息系统的重要性。包括方面:1、信息系统与其对应的组织架构本身的重要性;2、信息系统遭受破坏之后的危害性

二、 当前信息安全建设的重大缺陷

根据信息安全等级保护管理办法,各个信息安全厂商纷纷推出自己的信息安全等级保护解决方案。但是,这些解决方案都存在着先天性的缺陷,无法实现真正的等级保护和分级保护。

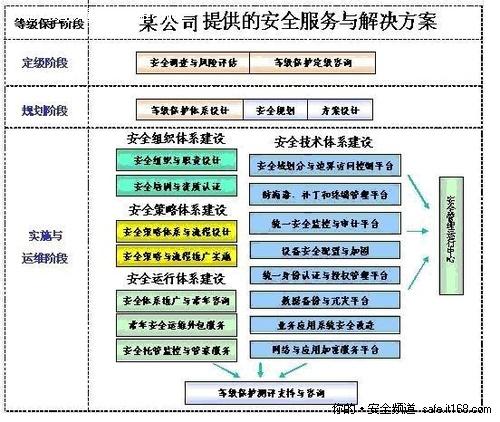

以北京某公司推出的等级保护解决方案为例,其主体内容如下图:

上述信息安全体系出自中国最大的信息安全厂商。经过分析,可以看出上述的信息安全保障体系存在着重要的缺陷:

1. 采用的是传统的“边界保护”理论,使用“筑围墙”的方式来建立防护体系,无法做到等级保护。

传统信息安全架构核心思想是边界保护,也就是通过防火墙、VPN、安全网关等技术,把自己的信息隔离在一个相对封闭的区域里,如同在信息周围筑起一道高围墙。但是,随着互联网的普及,网络和信息系统不可避免地对外开放,要越来越多地同外界共享应用系统和信息。网络边界阻隔信息流动,从而限制了信息发挥作用。采用边界划分思想来保护信息安全,是把信息安全当做城堡,把信息当做城堡里的人,这样设计的信息安全系统只能是粗放的,不能将安全防护贯穿到信息本身;实际上,真正要保护的对象是城堡里的人,而拥有城堡的是城堡的主人,因此需要因人而异,设定重点保护对象,而不是一视同仁。

等级保护就是要把信息资产分为不同等级、根据信息资产不同的重要等级,采用不能的措施进行防护,它的出发点就是要突出重点,分级负责,分层实施,是对信息安全细粒度划分的体现,打破了传统信息安全保护“一刀切”的做法。

2. 在安全管理方面采用的是“木桶短板”理论,完全将信息(文档和数据)与信息安全隔离。

“木桶短板理论”是对信息安全实践起到重要指导作用的典型信息安全理论。该理论认为,信息安全的防护强度取决于“木桶”中最短的那块“木板”。以此理论为基础,必须导致安全管理实践上的诸多不足:发现病毒危害大,就买最好的反病毒软件,发现边界不安全,就部署最强的防火墙,发现黑客入侵,就采用最先进的IDS。从实质上讲,这是一种“头痛医头,脚痛医脚”的做法,是治标不治本的方法。该理论的隐性的假设是:信息安全是用来保护信息的“桶”,信息则是被保护的“水”。这个理论将信息(文档和数据)和信息安全割裂开来,其结果必然是信息安全实践中,只注重堆积信息安全技术,而忽视要保护的对象——信息(文档和数据)。

等级保护和分级保护,强调层次化,立体防护。按此观念,信息安全和信息绝不是桶和水的关系,而是紧密结合在一起的有机体。信息安全依存于信息和信息系统中,要做到整体信息安全,不能孤立去研究信息安全技术,而应该将信息、信息系统和信息安全技术作为一个整体考虑。只有这样,信息安全建设才不至于走向偏离。

3. 主要考虑物理安全、系统安全、应用安全和网络安全,忽视了信息自身(文档和数据)的安全。

在传统的信息安全架构中,由于采用的边界保护和“木桶短板”理论,信息安全技术的研究重点就放在了边界的安全性和木桶木板的等高性方面。这种架构直接导致的后果是,对信息系统中的信息(文档和数据)放任不理。不做防护。一旦边界被攻破,木桶某个木板被锯短,信息安全就全面失守。

等级保护和分级保护不仅要求对信息系统的物理安全、系统安全、网络安全和应用安全进行保护,还要求直接针对信息(文档和数据)自身的安全进行保护。尤其是分级保护,直接要求将涉及国家秘密的信息分级分类进行保护,这是传统信息安全保障体系的空白。

三、 数据泄露防护(DLP)体系是等级保护和分级保护思想的最佳实践

近年来,数据泄露防护(DLP)在中国市场上正如火如荼的高速发展。这是一种全新的产品体系,从设计原理、系统架构和保护策略等多方面超越了传统信息安全产品,与国家正在大力推广的等级保护和分级保护思想具备天然的吻合性,突破了传统信息安全理论的局限,直接有效地保护信息安全(文档和数据),是一种革命性的创新产品体系。

为了便于分析,笔者以中国数据泄露防护(DLP)的代表——北京亿赛通数据泄露防护(DLP)为例,对数据泄露防护(DLP)体系的特点进行简单介绍。

1. 数据泄露防护(DLP)直接针对信息(文档和数据)自身的安全进行保护。

亿赛通DLP体系主要功能是防泄密、防止数据泄露,是直接针对信息(文档和数据)的安全性进行保护,确保信息(文档和数据)的保密性、完整性和可用性。

2. 数据泄露防护(DLP)从源头上确保信息(文档和数据)安全。

亿赛通DLP核心的功能是加密。其核心加密技术是“智能动态加解密技术”。这项技术能强制透明地对所有核心信息进行加密保护,从源头上确保信息安全。

3. 数据泄露防护(DLP)充分体现了等级保护和分级保护的思想。

亿赛通DLP体系基于驱动层透明动态加解密技术,采用对应客户需求的安全策略,以透明加密功能为核心,结合文档透明加密、文档权限管理、文档外发控制、文档备份、业务流程审批、磁盘全盘加密、磁盘分区加密等基本功能,融合身份认证、日志审计、端口管理、移动存储管控和系统容灾管理等功能,构建完整的数据泄露防护(Data Leakage Prevention,DLP)体系。采用分域安全架构,将整个网络分为终端、端口、磁盘、服务器、局域网五大安全域,并以笔记本电脑、移动存储设备、数据库为安全域特例,针对各个安全域采取对应的安全策略,在确保内部网络各个节点数据安全的基础上,实现整体一致的全面防护。

4. 数据泄露防护(DLP)能与传统信息安全保障体系兼容,组成真正完整的信息安全架构。

亿赛通DLP不仅可以作为一个单独的产品体系使用,还能结合传统信息安全体系,组成一个加强型保护方案,实现边界管理和内容管理双重保护。