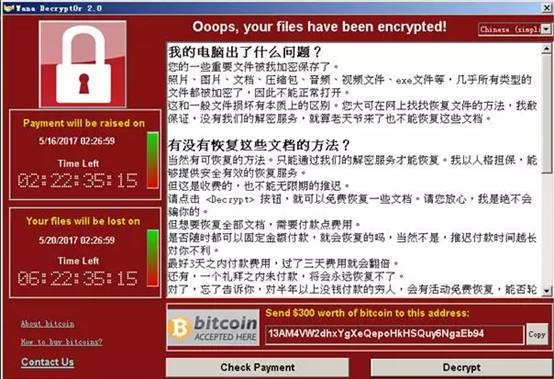

安全人员周末指出一个名为远程接入蠕虫病毒“Morto”近期爆发。这种Windows蠕虫病毒通过利用安全系数低的密码进入公司网络。Morto蠕虫病毒由微软和Helsinki-based F-Secure发现并命名,它已经于上个星期开始传播,很多公司发现系统中产生很多未知的互联网链接。微软保护中心(MMPC)的一位研究人员在星期天的一篇博客中写道:虽然现在这个病毒感染的计算机数量相比其它恶意软件来说还不算多,但是它造成的破坏是显而易见的。

Morto靠可靠微软为控制与之相连的电脑而开发的远程桌面协议(RDP)进行传播。它首先选择那些密码为“abc123”样式的电脑进行登录并进行远程操作。从Windows XP开始的所有的Windows版本都含有远程控制的客户端软件。Windows XP 、Vista、和Windows7上的远程桌面链接软件(RDC)需要用户名和密码进行远程登录。

F-Secure指出当装有Windows系统的电脑感染Morto之后,病毒会扫描本地网络中的RDC软件并与之接通,之后使用预先设定好的通用密码进行登录。如果登录成功,病毒会下载其他的病毒组件到被攻击的服务器上并关闭杀毒软件以便隐藏。

这种病毒为发现潜在目标而扫描的端口为TCP的3389端口,这个端口具有监视远程桌面服务请求的功能。一位名为“BarrySDCA”的用户在微软的支持论坛上说:每隔大约十分钟的时间,TCP3389端口就会涌出没有意义的IP地址。我们的防火墙对其进行阻挡之后,攻击仍没停止。这种威胁信息数量已经将近70条,相关信息浏览量达到6000次,这个两个统计数据是相当大的。微软和F-Secure的分析人员列出了已被病毒攻击的几种密码,例如“password”、“123456”和“abc123”

。微软的Gradascevic说:这种蠕虫病毒提示人们重视设定安全系数高的密码。攻击者对密码的猜测能力是不容忽视的。