互联网在面向商用开放的短短几年时间里,就已从根本上改变了企业在全球业务开展的本质。互联网应用提高了企业的业务生产力,丰富的应用及便捷的部署提高了应用部署的效率,基于浏览器的用户友好界面降低了使用成本。通过内联网、外联网和互联网接入,Web已经将企业内和企业对企业(B2B)流程的速度和效率提升到一个全新的、过去连想都不敢想的水平。例如:集成的供应链从产品到推向市场的周期已从过去一度需要几个月的时间缩短为几个星期–甚至几天。如今,人们可以在全球进行实时且近乎即时的通信和信息交换。但似乎与此同时潘多拉的盒子也被打开。

互联网应用打开潘多拉的盒子?

Web 和基于 Web 的普遍应用也同时为公司接入打开一道新的后门。它的连通性为企业与行业联盟共享信息奠定了基础,却也为恶意或者无意的未经授权的访问以及向未获授权的人泄露机密信息提供了契机。

与此同时,员工通过访问或下载不明来源的文件,也可能会暴露企业联网的计算机,使之快速传播病毒或其他恶意或有害代码。而且,与过去旨在入侵单个计算机的病毒不同,最新一代的病毒充分利用了联网计算机和 万维网的快速传播特点。Melissa、Explore.zip 和 LoveLetter 等病毒已经清楚地向我们证明这些威胁可以在几分钟之内传遍整个网络。

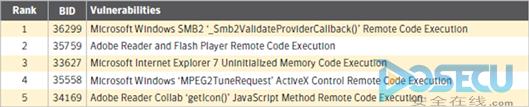

因此,最新全球安全的威胁也随之发生着重大的变化。Web以及通过Web相关的插件传播和注入攻击,已经成为2009年最为主要的黑客攻击和入侵手段。首先,看几组来自赛门铁克2010年4月发布的2009年全球威胁报告的数据。

图1统计了2009年全球受到攻击次数最多的TOP5漏洞,其中针对Web浏览器和其插件相关的攻击就占了4项(BID:35759, 33627, 35558, 34169),而2008年的统计中更多是针对操作系统和软件的漏洞。

图1 2009年全球受攻击次数最多的漏洞TOP5

源自:2009年Symantec全球威胁报告

另据微软和赛门铁克发布的报告,被披露的软件漏洞数量正在逐步减少,这迫使网络罪犯更多地对第三方浏览器组件采取有针对性的攻击。如下这组数据更清晰地说明了这个问题:2009年Firefox被利用的漏洞数目多达169个,比2008年增长近一倍;Safari则为94个,比2008年增长一倍以上。由于Chrome发布时间为2008年9月,因此2009年的数据与2008年的数据并没有太大的比较意义,但仍可以看出其增长态势。(图2)

图2 2009年Web浏览器漏洞

源自:2009年Symantec全球威胁报告

随着Web应用的发展,Web的可交互性越来越强,并且可交互性已成为新一代Web应用–Web2.0的一个显着特点,即广大网民不再仅仅是信息的接受者,同时还是信息的发布者。社交网络就是Web2.0中一个非常成功的例子。越来越多的用户加入了社交网络当中,并享受着其带来的巨大的信息便捷,然而非法信息发布者利用社交网络散布的如钓鱼网站、恶意网站等非法信息同样得到了极快速的扩散。据赛门铁克2009年全球安全报告显示,2009年用户误入恶意网站超过51M次,利用社会工程学进行攻击的次数超过30.5M次,零日攻击攻击比2008年增长25%,2009年Symantec规则条目数比2008年增加近50%(如图3所示)。种种迹象表明,随着Web2.0的发展,网络攻击将更容易被扩散。

图3 2009年Symantec引擎规则个数

源自:2009年Symantec全球威胁报告

Symantec于2008年在互联网威胁报告中公布了面向Web的七大主流攻击方式,我们发现这种方式正随着互联网的发展而被广泛传播。越来越多的企业面临的主要威胁不是来自病毒,不是来自邮件,不是来自DDoS攻击,而是互联网。互联网威胁的隐蔽性、复杂性让人防不胜防。

图4 2008年互联网面向Web的七大主流攻击方式

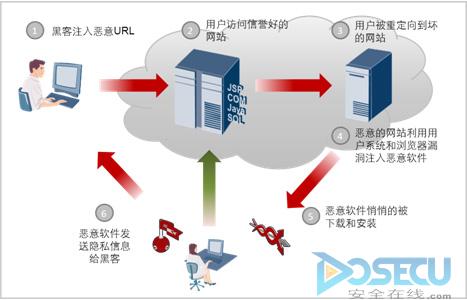

下面就介绍两种最主流的Web威胁,它们已成为我们桌面系统感染的主要来源。

偷渡式下载暗渡陈仓

“偷渡式下载”是当前最阴险的恶意件感染方式之一。用户只要浏览网站,可执行内容即可在用户毫不知情或未经用户许可的情况下,自动下载到用户的计算机上。该过程无需用户互动。

下图展示了成功发生偷渡式下载时的典型事件序列,我们每天都看到很多类似的例子。

图5 偷渡式下载工作模式

1)攻击者入侵合法的“好”网站

攻击始于发现一些“好”的网站,这些网站往往用户规模庞大。攻击者通过一些攻击手段能够将隐藏式IFRAmE 插入到合法网站(常见技术,如 SQL 注入攻击)的一个或多个页面。该链接指向另一个恶意网站,那个网站将会向毫无戒备的用户提供实际恶意代码。

2)用户访问“好”网站

虽然用户通过Windows Update不断更新计算机(以确保其计算机上的基本操作系统和浏览器已安装所有最新软件补丁程序),但是当用户访问被入侵的“好”网站时,由于其系统中运行的多媒体插件和文档查看器(用于播放音乐、查看文档)已过时,且具有可被远程入侵的漏洞,而用户并不知情,因此在不知不觉中便中了“好”网站的招。

3)用户在无提示的情况下被重定向至“坏”网站

来自“好”站点页面的隐藏式 IFRAmE 导致用户的浏览器在无提示的情况下,会从“坏”网站提取内容。由于它执行了该操作,“坏”站点就能确定用户的计算机上在运行什么样的操作系统、网络浏览器和易受攻击的插件。坏站点则根据该信息确定用户在运行的附加于浏览器的易受攻击的多媒体插件。

4)向用户的计算机下载恶意代码

坏网站向受害者的计算机发送包含攻击的特制多媒体数据;一旦多媒体播放器播放了该内容,攻击者就会控制该计算机。

5)在用户的计算机上安装恶意代码

利用用户的多媒体播放器中的漏洞,在用户的计算机上安装一个或多个恶意件文件。

6)恶意软件利用用户的系统

现在恶意代码会盗窃个人信息(如网上银行信息、电子邮件、游戏密码),并将它发送给攻击者。

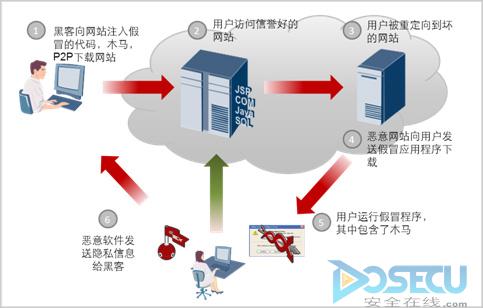

社会工程学攻击李代桃僵

目前恶意软件创作者为了在无需用户操作的情况下闯入用户计算机而使用一些技术,正如偷渡式下载。这些技术利用了用户未打补丁的计算机上的漏洞。恶意件创作者的工具箱里还有甚至可以攻击谨慎型用户及其计算机的其他工具。此类攻击侧重于社会工程技术,下面就介绍一下社会工程学攻击。

“社会工程”其实是“骗局”的现代叫法。它描述了这样一种状况:受害者被骗去做他们本不会做的事情。在本部分我们将介绍一些较常见的社会工程技术,它们会让被骗用户会在自己计算机上下载和安装恶意件。

图6社会工程学攻击工作模式

1)假冒编码解码器

网络上存在数十种不同的多媒体文件格式,很多格式需要使用特殊软件方可查看或聆听。同样,网络用户知道,有时他们需要下载和安装新的媒体播放器或浏览器插件模块,方可查看自己所访问站点上的内容。现在,如果您在访问新站点时被提示,您需要下载最新版本的新播放器或插件,您并不会感到有什么不同寻常。常用术语“编码解码器”指的是一种软件,它能解码二进制文件,然后重建原始版本的音频或视频。

恶意件创作者正是利用了人们这种熟视无睹的心理。他们建立起承载着富有诱惑力的内容(如成人内容或音频、视频文件存储库)的网站,用户一旦访问该内容,就会收到这样的提示:需要安装新的编码解码器,方可访问本站点的内容。可执行内容其实不是编码解码器,而是恶意件,用户只要授权,就会在其计算机上下载和安装该恶意件。

图7 假冒的编解码插件

该屏幕截图展示了一种假冒编码解码器,它表面上说是安装“视频”编码解码器,其实是安装恶意件。这样的例子还有很多:恶意件创作者通过使用来自可信视频和多媒体播放器的徽标和图标,获得了更高程度的合法性。

被安装的“视频编码解码器”其实是感染用户计算机的特洛伊木马。Trojan.zlob 和 Trojan.Vundo 是我们在 2008 年发现的极为常见的特洛伊木马。受感染的博客评语、垃圾即时消息和恶意文字广告是将用户送至此类假冒编码解码器网站的主要推动力量。

2)假冒的P2P文件下载

P2P文件共享系统已成为合法和非法数字内容的常见共享方式。它们为恶意件提供了另一个通过网络进入用户计算机的途径。恶意件创作者将其恶意内容绑定到流行应用程序中。为了让用户感兴趣,他们会以极富创意的方式为文件命名,例如使用名人的名字或流行品牌的名称。

然后他们将文件上载到流行的文件共享站点上,在那里等待毫无戒备的用户。当用户搜索自己选择的应用程序或电影时,网站会向他们提供已被恶意件入侵的版本。

图8 P2P网站的假冒下载列表

研究中还发现了以开放形式提供的、介绍此类伪装恶意件应用程序创建过程的在线教程资料,其中包括如何向 P2P 站点发布此类应用程序的操作指南,应使用哪些站点,如何使用代理服务器来提供文件和如何防止因误用而被关闭的建议等等。

面向Web应用及浏览器的攻击,已经成为最普遍和常见的入侵行为。企业员工在享受互联网及Web应用带来的便捷的同时,Web也已成为企业的安全风险的入口。如何有效解决面向客户端的入侵和攻击,将是企业IT管理员和CIO在未来2-3年持续关注的新趋势和焦点问题。华为赛门铁克在WEB安全领域有着持续不断的跟踪分析,华赛的全系列UTM+产品具有深度的安全防护能力,能有效的抵御最新的面向Web和浏览器的攻击,有效的保护企业办公安全。华为赛门铁克时刻关注内容安全领域的最新威胁,通过全球的网络威胁监控系统获取最新的威胁发展趋势,通过安全易用的UTM+系列产品,为客户打造最安全的网络环境。