混合攻击最害怕的“克星”:DefensePro

当今,针对网络的攻击可谓多种多样,攻击者采用多种攻击技术、多种攻击形式和入侵途径发动攻击。攻击密度最大可达到每秒钟200多万次。这给用户带来安全威胁的同时,也给安全产品提出了更高的挑战。单一的安全防护手法无法防御混合攻击。IDC产品安全产品...

当今,针对网络的攻击可谓多种多样,攻击者采用多种攻击技术、多种攻击形式和入侵途径发动攻击。攻击密度最大可达到每秒钟200多万次。这给用户带来安全威胁的同时,也给安全产品提出了更高的挑战。单一的安全防护手法无法防御混合攻击。IDC产品安全产品...

这是我们首次在iThome的测试环境以802.1x的架构部署NAC,因此一共借测了IC 4000、SSG 20 UTM,以及支援802.1x的24埠交换器各一?,除此之外,还架设了一?Windows AD伺服器,提供身分验证的服务。 为了测...

从现金交易到刷卡消费、从跑柜台办业务到使用网上银行……我们正享受着金融电子化带来的各种便利。而与此同时,承载这些业务的银行生产网络也正面临着日益严峻的网络和信息安全的考验,已成规模的病毒、木马地下产业链以及各种攻...

日前,国内信息安全市场的领导者天融信公司再传捷报,具有自主知识产权的入侵防御系统TopIDP,喜获国际权威安全组织CVE(Common Vulnerabilities&Exposures,通用漏洞披露)的认证。天融信公司已成为国内首...

DoSECU 安全报道 10月19日消息:我知道上个月我在专栏中针对SQL注入式攻击的严重性发出警告后,并没有人立即将SQL注入式攻击漏洞从他们的网络应用软件中清除。我也知道多数人们,即使他们已经意识到软件漏洞的重要性,但是仍然认为不会产生...

在信息科技领域,很多概念或准则说就容易,而且大家都会十分认同,例如"统一管理比一盘散沙好"、"要尽量降低方案的TCO, 但不能影响性能表现",但做起来绝不容易,原因十居其九是不能跨越科技难度的关卡,网...

全球领先的安全厂商迈克菲(McAfee)公司 (纽约证券交易所股票代码:MFE)宣布,根据Infonetics Research 的调查显示,在网络入侵防御系统领域,McAfee® Network Security Platform...

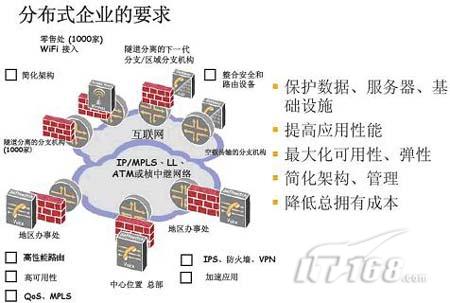

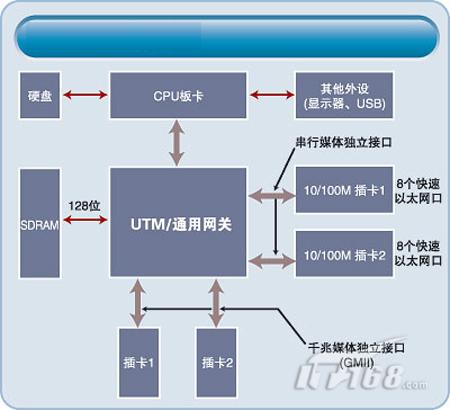

从目前的网络攻击情况来看,混合型的攻击手段层出不穷,想要抵御这样的攻击,仅靠一台防火墙是远远不够的,只有像UTM这种综合性安全防护产品才是应对混合攻击的最佳选择。防火墙只是UTM的一个最基本模块,综合防护能力远不及UTM。 UTM常定义为由...

UTM的优点在于整合化,它以较低的成本满足了企业对信息处理安全的大部分需求,避免了使用单一安全设备所带来的高昂的采购维护成本和复杂的部署管理工作,并提供简单易用的界面给非专业的用户进行常规的维护工作。因此,UTM在企业中能发挥它采购维护成本...

在互联网安全领域首屈一指的Check Point 软件技术有限公司宣布,在Computerworld Hong Kong杂志最近举行的2009年度最佳产品评奖中荣获三大奖项:Check Point VPN-1 Power 被读者评为最佳防火...